Reparo de fotos com IA

Repare suas fotos, melhore a qualidade e restaure momentos preciosos com uma solução baseada em IA.

05/01/2022 • Arquivado para: Recuperação de pen drive • Soluções comprovadas

Um pen drive é uma das formas mais comuns de armazenamento de dados. Não importa se você é técnico de informática, proprietário de uma empresa ou apenas uma pessoa comum, você deve ter um pen drive. E você deve achar que dados confidenciais podem ser armazenados nele de forma segura.

No entanto, as coisas nem sempre saem como o planejado. Embora portáteis e fáceis de usar, se não forem tratados com rigor, os dados confidenciais armazenados neles podem correr o risco de perda ou vazamento. Se você estiver tendo dor de cabeça sobre o problema de perda de dados, role para baixo porque este artigo terá como objetivo reunir 4 métodos que podem ajudar a preservar seus dados.

Analisaremos métodos de armazenamento de dados eficaz, criptografia de dados adequada e medidas de segurança e, em seguida, recuperação de dados e processos não criptografados.

Antes de aprender os métodos de armazenamento de dados confidenciais em um pen drive, você precisa ter um conhecimento básico desse problema.

Os pen drives são construídas para armazenamento temporário de dados e são altamente eficazes pela sua portabilidade e facilidade de acesso. No entanto, esses mesmos recursos fazem os usuários se questionarem sobre o armazenamento de dados confidenciais neles. Porque seu tamanho também os torna mais fáceis de serem perdidos e, se não criptografados, qualquer pessoa que os encontrar pode ter acesso fácil às informações armazenadas nele.

Agora que você está equipado com o conhecimento básico de armazenamento de dados confidenciais, vamos começar a parte mais importante hoje.

Os especialistas em segurança cibernética concordam que criptografar uma unidade flash USB é a melhor solução para proteger dados confidenciais. As unidades USB criptografadas são ferramentas altamente eficazes para fechar as lacunas de risco e ajudar a garantir a segurança dos dados, oferecendo proteção de senha composta (ou seja, unidades criptografadas de primeira linha fornecem certificação FIPS conhecida como FIPS 140-2 Nível 3 ou criptografia de nível militar), recursos adicionais incluem; limpeza de dados para instâncias em que as tentativas de senha excedem um limite predefinido, tecnologia anti-violação para evitar que hackers tenham acesso aos componentes internos da unidade (usando criptografia AES de 256 bits baseada em hardware avançado no modo XTS e forte segurança anti-violação ou um "chip de criptografia no dispositivo" que oferece uma camada extra de fortificação), proteção antivírus e uma camada física de segurança à prova de adulteração para unidades com placas revestidas de epóxi ou caixas de metal preenchidas com epóxi para proteger o armazenamento físico contra adulteração ou danos com o tempo.

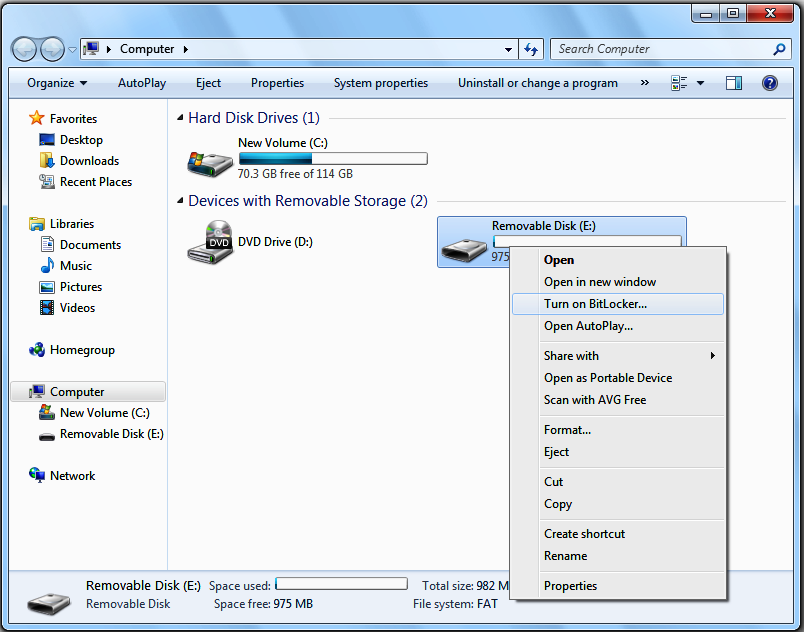

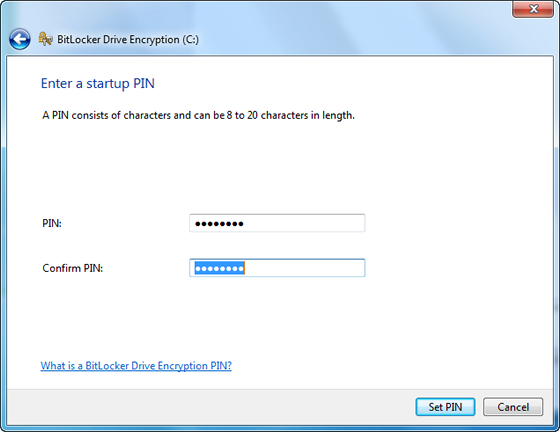

A criptografia de um pen drive USB portátil evita que dados confidenciais caiam nas mãos erradas. Este guia mostra passo a passo como criptografar um pen drive USB no Windows usando a ferramenta de criptografia integrada conhecida como BitLocker.

Embora o sistema operacional Windows 10 possa desbloquear um pen drive criptografado no Windows 7 e vice-versa, os pen drives USB criptografados com um sistema operacional Windows não podem ser abertos com o macOS.

Para criptografar um pen drive USB em um sistema operacional Windows:

Novas ameaças à segurança de seus dados surgem diariamente, a partir de mídia de hardware infectada; como discos rígidos, CD-ROMs ou cartões de mídia, até software corrompido e malware. Principalmente de fontes online; sites, blogs, e-mails. Portanto, é muito importante confirmar se sua proteção antivírus/malware está ativa em cada ponto de entrada.

Também é importante garantir que seu antivírus esteja atualizado. É fundamental equipar hosts de endpoint, para qualquer dispositivo fora do firewall, com software antivírus atualizado. Além disso, preste atenção especial aos programas de software com proteção estendida contra malware em dispositivos USB quando usados em outros dispositivos.

Um fator importante que pode comprometer o nível de segurança de um pen drive, mesmo usando a criptografia, é a qualidade do dispositivo. Estudos mostram que dispositivos gratuitos compartilhados em conferências e reuniões de negócios, etc. muitas vezes não podem ser comparados com pen drives reais de alta qualidade, o que pode custar um pouco. Conheça a unidade USB mais segura: As 10 principais unidades flash USB criptografadas que você precisa conhecer

Os benefícios/diferenças de usar esses pen drives USB de qualidade, em oposição a opções baratas, podem ser encontrados em seu desempenho e durabilidade. Portanto, é fundamental ter conhecimento sobre os diferentes tipos e atributos de pen drives USB e garantir que você pague um valor justo pela segurança de seus dados.

Além de proteger os arquivos fisicamente, também é altamente recomendável que você proteja seus dados importantes em servidores online, conhecidos como "a nuvem". Esses servidores incluem Dropbox, Google Drive ou iCloud. Essas ferramentas facilitam o salvamento e a recuperação de seus arquivos em qualquer lugar do mundo.

O serviço de nuvem criptografado elimina o risco de perda de dados devido a um pen drive perdido. Você só precisa de uma conexão com a Internet e de sua senha. É importante observar também que nem todos os serviços de armazenamento em nuvem protegem totalmente sua privacidade. A maioria dos serviços em nuvem pode ajudar a criptografar seus arquivos, mas manterá suas chaves de criptografia; o que significa que eles podem ter acesso aos seus arquivos a qualquer momento. Isso, portanto, torna esses serviços mais vulneráveis a vazamentos de dados no caso de uma invasão do sistema.

Você pode contornar isso usando apenas serviços em nuvem com criptografia de ponta a ponta; o que significa que seus dados são criptografados antes de serem enviados para seus servidores e, portanto, mesmo se seus servidores forem acessados de alguma forma ilegal, somente você poderá descriptografá-los para acessar os dados nesses arquivos.

Se você perdeu seus dados, aqui estão alguns métodos simples para recuperá-los.

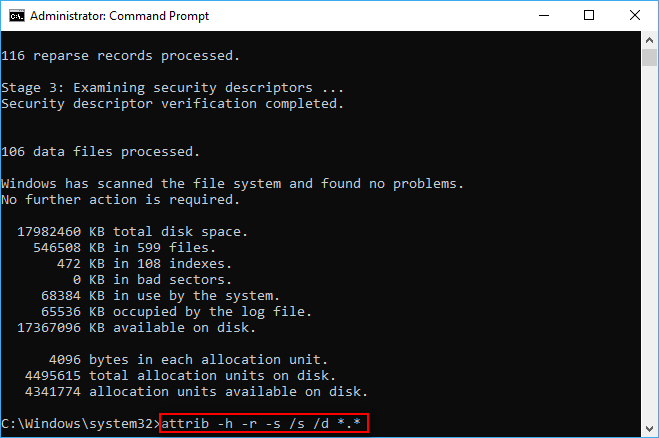

CMD é a sigla em inglês para Prompt de Comando (também conhecido como cmd.exe), trata-se de um aplicativo interpretador de linha de comando em todos os sistemas operacionais Windows que permite a interação com o sistema. Para recuperar dados usando CMD, basta seguir estas etapas:

O software Recoverit Data Recovery pode recuperar mais de 1000 tipos/formatos de dados de todos os dispositivos de armazenamento. Com esta ferramenta potente, você pode facilmente recuperar/resgatar seus dados perdidos no pen drive USB. Se você excluiu suas capturas de imagens importantes devido a erro humano, siga o guia passo a passo.

Baixe e instale o software Recoverit Recovery aqui.

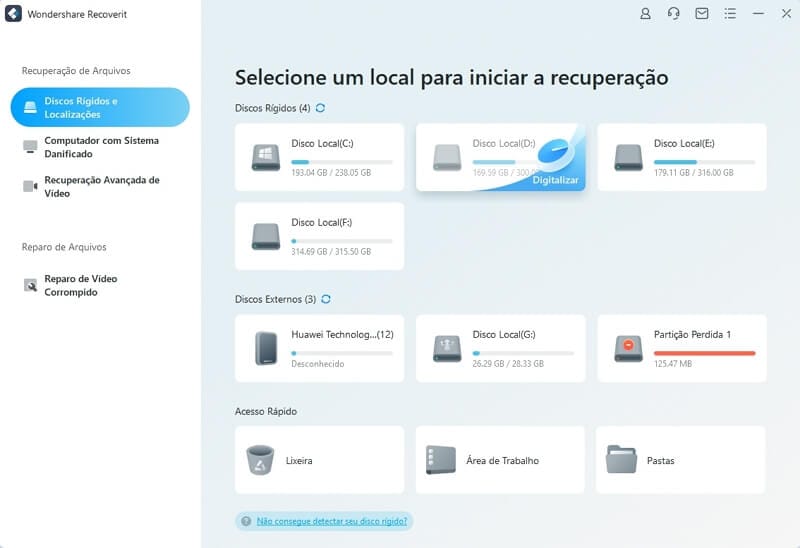

Etapa 1: Clique no ícone "Recuperar” em sua área de trabalho ou localize "Finder" > "Aplicativos" > "Recuperar" e clique duas vezes no software. Em seguida, selecione os dispositivos externos.

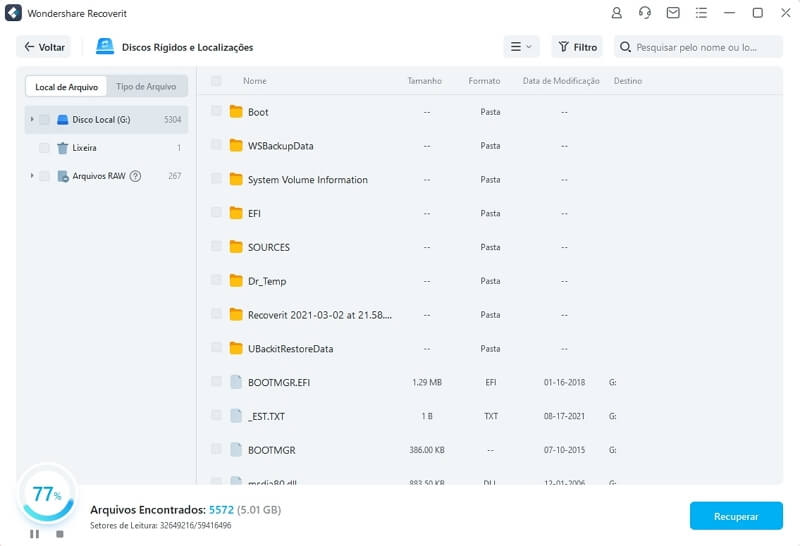

Etapa 2: Após escolher o local, clique com o botão direito em "Iniciar" para prosseguir com o processo de digitalização.

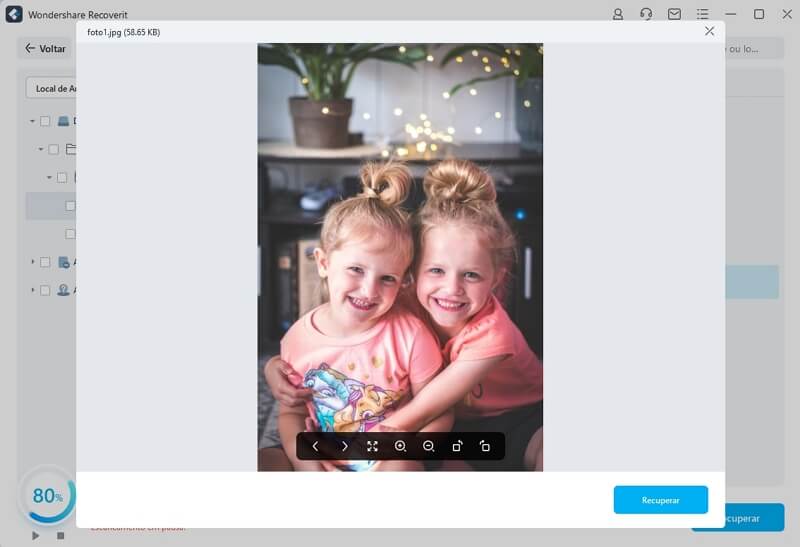

Etapa 3: Quando a digitalização for concluída, você pode escolher os arquivos para ter uma visualização antes de recuperá-los. Depois de decidir quais precisam ser recuperados, clique no botão "Recuperar" e selecione um local para armazenar os dados recuperados.

Para obter mais informações sobre recuperação de dados, você pode ler estes artigos:

5 melhores softwares de recuperação de cartão SD grátis em 2021

Os 10 melhores softwares de recuperação de disco rígido para Windows e Mac

Como recuperar arquivos perdidos do cartão SD 2021

Apesar dessas várias medidas para proteger os dados, podem ocorrer situações fora do nosso controle; levando à perda de dados. Em tais cenários, softwares como o Wondershare Recoverit podem ser úteis.

Recoverit significa recuperar dados por Wondershare, para dispositivos Microsoft Windows e macOS. Este software foi projetado para recuperar mais de 550 formatos de arquivo e é obrigatório para todos os usuários de computador. Portanto, quando você tiver problemas para recuperar dados, experimente!

O Localstorage pode ser hackeado?

Como você identifica dados confidenciais?

Como os dados podem ser criptografados?

Luís Santos

chief Editor