Parte 1: O que é o BitLocker?

A Criptografia de Unidade BitLocker, ou simplesmente BitLocker, é um software de criptografia que a Microsoft lançou para proteger os dados do usuário. Ele se integra perfeitamente ao sistema operacional e evita que hackers e cibercriminosos roubem ou visualizem os dados armazenados na unidade.

Com o BitLocker, você pode usar chaves de criptografia AES de 128 bits ou 256 bits. Ele também combina a tecnologia de criptografia em disco com recursos exclusivos de gerenciamento de chaves.

Tutorial em vídeo sobre o que é o BitLocker?

Para Windows 7/8/8.1/10/11

Para macOS X 10.10 - macOS 12

Sistemas suportados – Windows

O Windows lançou o BitLocker para Windows Vista pela primeira vez em 2007. Ele recebeu uma atualização significativa para o Windows 10 que incluiu melhorias na tecnologia de criptografia, unidades de dados removíveis, atualização das configurações de política de grupo e muito mais. As atualizações foram aplicadas ao Windows 10, 11, Server 2016 e superior.

O BitLocker é compatível com:

- Windows Vista e Windows 7: Edições Ultimate e Enterprise

- Windows 8 e 8.1: Edições Pro e Enterprise

- Windows 10 e 11: Edições Pro, Enterprise e Educacional

Requisitos de sistema

Além da versão e edição adequadas do Windows, você precisa dos seguintes requisitos de sistema para executar o BitLocker:

- TPM 1.2 ou posterior: Se o seu computador não tiver o Trusted Platform Module 1.2 ou superior, você precisará salvar a chave de inicialização em uma unidade flash ou disco rígido removível.

- Firmware BIOS ou UEFI: O computador precisa de um desses firmware compatível com Trusted Computing Group (TGC) para garantir uma cadeia confiável quando o sistema inicializar. Se o computador não tiver um TPM e você estiver usando um flash ou disco rígido externo, ele não precisa ser compatível com BIOS ou UEFI.

- Várias partições no disco rígido: Você deve ter no mínimo duas unidades disponíveis no disco rígido. Uma delas é um sistema de arquivos NTFS que armazena o sistema operacional e oferece suporte a arquivos. A segunda unidade é onde estão localizados os arquivos necessários para carregar o Windows. O BitLocker não será executado nesta unidade, não deve ser criptografado e requer formatação FAT32 para dispositivos UEFI ou NTFS para computadores com firmware IOS. Após a instalação do BitLocker, a unidade do sistema deve ter pelo menos 350 MB com 250 MB de espaço livre.

Como usar o BitLocker?

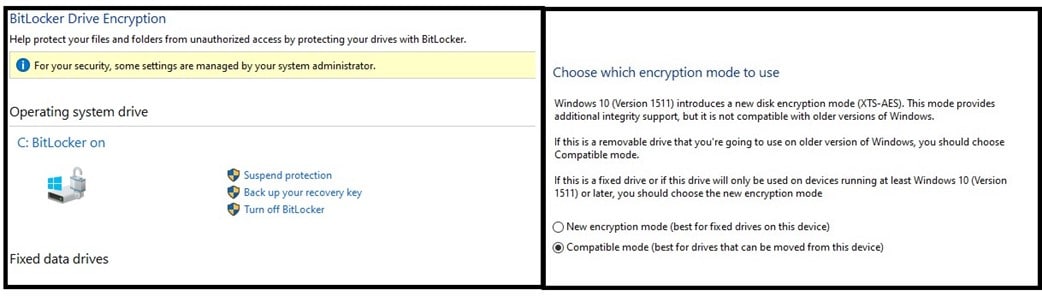

O BitLocker é um software fácil de usar integrado ao Windows Vista e superior. Você pode acessá-lo através do Painel de Controle > Sistema e Segurança > e depois clicar na opção Gerenciar BitLocker.

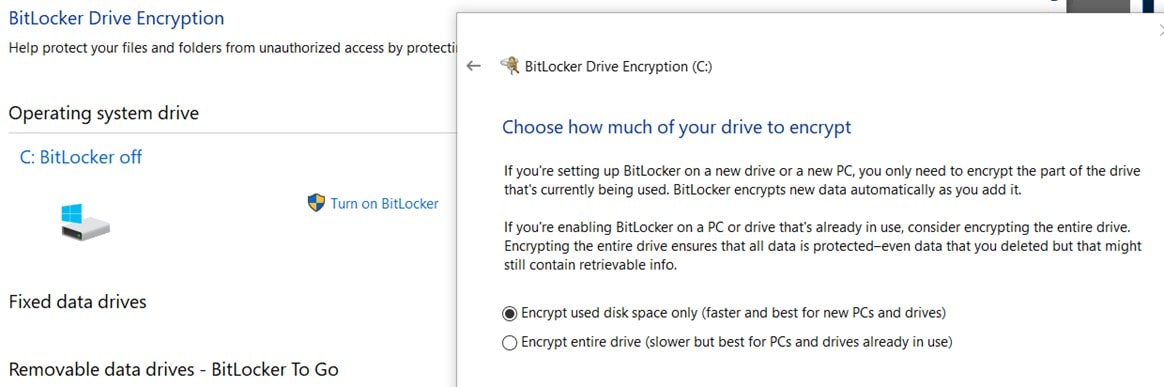

A janela do BitLocker será aberta, pressione o link “Ativar BitLocker” para começar, você precisará de direitos de administrador no computador para prosseguir. O sistema executará uma varredura em seu computador para garantir que seja compatível e, em seguida, fornecerá duas opções para criptografar seus dados:

- Somente espaço usado em disco: Esta é uma opção mais rápida e ideal para novos computadores ou discos rígidos.

- Espaço em disco concluído: Esta opção criptografa a unidade inteira. Embora demore um pouco mais para ser concluído, é a melhor opção para computadores e discos rígidos que não são novos.

Depois que a criptografia estiver concluída, os dados no sistema e quaisquer dados armazenados no futuro serão protegidos. A chave de descriptografia do BitLocker é armazenada no dispositivo, permitindo que você inicialize o computador normalmente, embora haja a opção de exigir uma senha durante a pré-inicialização.

O BitLocker tem um recurso chamado BitLocker to Go, que você pode usar para criptografar discos rígidos externos e unidades USB.

Perguntas frequentes sobre o BitLocker

- Por que há um requisito de duas partições ao usar o BitLocker?

O BitLocker precisa de determinados componentes em unidades separadas para criptografar e proteger os dados do dispositivo com êxito. A unidade de inicialização possui o sistema operacional e os arquivos de suporte e deve ser formatada com um sistema de arquivos NTFS. A segunda unidade não pode ser criptografada, mas contém componentes cruciais, como os arquivos necessários para carregar o Windows. Não apenas deve ser diferente da unidade de inicialização, mas também precisa ser formatado com FAT32 ou NTFS, dependendo do firmware.

- Quais Trusted Platform Modules (TPMs) são compatíveis com o BitLocker?

Seu computador precisa ter um TPM 1.2 ou posterior para executar o BitLocker. Além disso, se você tiver um TPM compatível, também precisará de um firmware TGC (Trusted Computing Group), como BIOS ou UEFI.

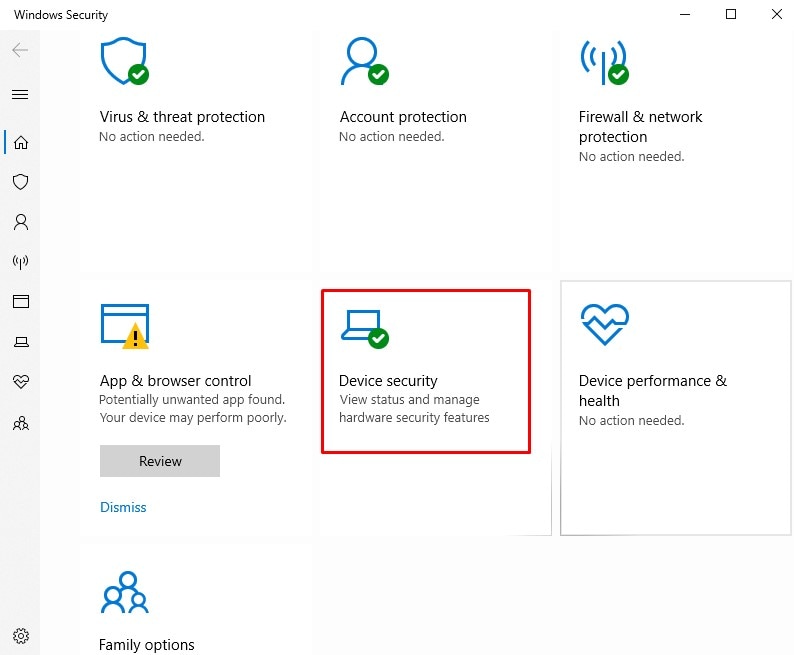

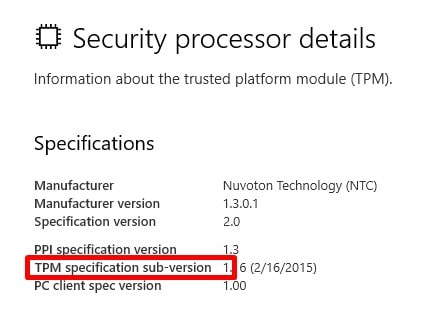

- Como verificar se meu computador tem TPM?

Passo 1: Para Windows 10 e superior, abra o aplicativo Segurança do Windows e clique na caixa Segurança de dispositivos.

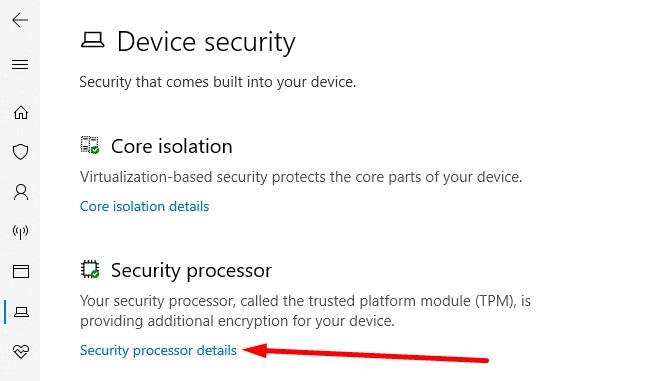

Passo 2: Se você tiver um TPM, ele será listado na seção Processador de segurança. Clique no link Detalhes do processador de segurança para ver o número da versão do TPM.

Passo 3: Aqui você verá as especificações do seu TPM. Se for 1.2 ou superior, você pode executar o BitLocker sem nenhum problema.

Para versões mais antigas do Windows, abra a ferramenta TPM MMC (tpm.msc) e você verá o status do TPM na seção Status. Outra opção é executar o PowerShell e fazer uma pesquisa por Get-TPM. Isso mostrará as especificações do seu TPM. Observe que você precisa de permissão de administrador para executar a pesquisa do PowerShell.

- O BitLocker irá funcionar em um sistema operacional que não tenha um TPM?

Sim, se o seu PC não tiver um TPM, você ainda pode ativar o BitLocker por meio de um pen drive, desde que tenha uma chave de inicialização. O computador ainda precisará do firmware IOS ou UEFI, pois eles são necessários para ativar o ambiente de inicialização a partir do USB.

Às vezes, pode ser necessário remover a criptografia do BitLocker.

- Como obtenho suporte de BIOS para o TPM em meu computador?

Você precisará entrar em contato com o fabricante se o seu PC não tiver o firmware do BIOS. Solicite um firmware de inicialização UEFI ou BIOS compatível com Trusted Computing Group (TCG) que atenda aos requisitos mínimos para funcionar com o BitLocker.

- Qual nível de acesso é necessário para usar o BitLocker?

Você precisa de acesso de administrador de rede ou sistema para ativar, desativar ou alterar as configurações do BitLocker em um sistema operacional. Se você estiver usando o BitLocker to Go em uma unidade removível, qualquer usuário padrão terá acesso para ativá-lo, desativá-lo e alterar as configurações.

- Qual é a ordem de inicialização ideal para computadores com criptografia BitLocker?

Ao configurar a ordem de inicialização do seu PC, você deve garantir que a unidade de disco rígido seja o primeiro componente a iniciar. Depois disso, você pode permitir que outras unidades, como discos rígidos externos ou removíveis, sejam executados e, em seguida, o software e os programas regulares.

Parte 2: Como funciona o BitLocker?

O BitLocker funciona com o TPM (Trusted Platform Module) para proteger os dados de um sistema operacional ou em um disco rígido removível com criptografia poderosa. Ele cria uma chave de recuperação única e inacessível para o seu disco rígido. Sem a chave e seu PIN específico, você não poderá acessar os dados. Você também pode criar uma chave de recuperação como backup caso perca ou esqueça sua senha. É recomendável que você armazene essa chave em um local seguro e não em seu computador.

Modos de criptografia

O BitLocker tem três modos de criptografia diferentes para escolher:

- Modo de operação transparente: O BitLocker se conecta com o hardware TPM para criar uma experiência transparente para o usuário. Depois de instalado, você pode inicializar seu computador sem fazer nada de especial. A chave de criptografia é armazenada no TPM e só descriptografará o sistema operacional e o código do carregador se não houver modificações nos primeiros arquivos de inicialização. Tudo isso ocorre em segundo plano e não requer que você faça nada.

- Modo de chave USB: A unidade USB armazena a chave de criptografia. O sistema operacional não inicializará se você não conectar a unidade USB ao computador.

- Modo de autenticação do usuário: Antes da inicialização do computador, você deve inserir suas credenciais de autenticação, como PIN ou senha, para descriptografar o sistema operacional e acessar seus dados.

Algoritmos de criptografia múltipla

Seus dados são criptografados com o Padrão Avançado de Criptografia (AES). Você tem a opção de usar 128 bits ou 256 bits, o que determina o comprimento da chave de criptografia. Ambas as opções são incrivelmente poderosas e seguras e quase impossíveis de hackear.

Se você estiver usando o BitLocker no Windows 10 ou superior, poderá escolher uma criptografia ainda mais avançada, conhecida como algoritmo de criptografia XTS-AES.

Protetores de chave do BitLocker

Não importa quantos bits a criptografia tenha se a chave não estiver protegida. O BitLocker usa as seguintes medidas de segurança para proteger a chave de recuperação.

- TPM: O TPM protege uma raiz de confiança enquanto protege a chave de recuperação do BitLocker.

- PIN: Cria um código PIN numérico seguro que deve ser inserido durante a pré-inicialização. Isso funciona em conjunto com o TPM.

- PIN aprimorado: O usuário precisa inserir um PIN alfanumérico para desbloquear a chave. Isso funciona em conjunto com o TPM.

- Chave de inicialização: Carrega a chave de criptografia em um disco rígido removível ou pen drive USB. A chave de inicialização não precisa de um TPM para funcionar.

- Senha de recuperação: Gera um código de 48 dígitos para acessar seus dados quando o computador estiver em modo de recuperação. Se o seu teclado numérico não estiver funcionando no modo de recuperação, você pode inserir a senha de recuperação usando as teclas de função F1 – F10.

- Chave de recuperação: Carregue a chave de recuperação em uma unidade externa ou removível. Você pode usá-la para recuperar seus dados criptografados de qualquer volume do BitLocker. Existem algumas maneiras de encontrar a chave de recuperação, como na sua conta da Microsoft, em um pen drive USB e com o administrador do sistema.

Leia mais: O que é PIN/senha do BitLocker e como alterar?

Parte 3: Diferença entre o BitLocker e o sistema de arquivos com criptografia (EFS)

Tanto o BitLocker quanto o Sistema de Arquivos com Criptografia (EFS) são ferramentas seguras desenvolvidas pela Microsoft para criptografar e proteger dados armazenados em seu computador. Embora ambos os programas usem criptografia segura, eles operam de maneira muito diferente.

O EFS exige que você examine seus arquivos e pastas e os adicione à fila de criptografia, um de cada vez. É útil se você deseja apenas proteger arquivos específicos, embora seja necessário ajustar as configurações avançadas de cada arquivo.

O BitLocker é um software de criptografia de unidade completa que permite criar uma unidade BitLocker. Ele criptografará automaticamente todo o disco rígido ou sistema operacional, e você pode simplesmente deixá-lo rodar em segundo plano. Se você precisar remover a criptografia, existe a opção de formatar a unidade criptografada do BitLocker, que não é uma opção com EFS.

Outra grande diferença é que o BitLocker funciona com o TPM enquanto o EFS não precisa de nenhum hardware especial, sendo mais acessível para computadores mais antigos.

O BitLocker é integrado ao Windows, sendo incrivelmente fácil de configurar e usar. O EFS é mais um recurso do sistema de arquivos NTFS e requer mais esforço para configurá-lo corretamente.

Os dois programas de criptografia podem funcionar juntos, o que oferece uma solução de proteção de dados incrivelmente segura.

Parte 4: Segurança de dados do BitLocker - qual o nível de segurança do Bitlocker?

A grande questão é: Um hacker habilidoso ou cibercriminoso ainda pode obter acesso aos seus dados mesmo com criptografia AES de 128 ou 256 bits, chaves de segurança, TPMs e proteções contra qualquer pessoa que acesse seus dados?

De acordo com uma fonte da Microsoft, não há nenhuma vulnerabilidade projetada no BitLocker. Isso significa que as agências governamentais ou policiais não têm como forçar ou obrigar a Microsoft ou um administrador de sistemas a fornecer acesso aos dados do usuário.

Preocupações de segurança observadas

Embora não haja uma vulnerabilidade declarada oficialmente, nenhum sistema é 100% seguro. No início de 2008, uma equipe de pesquisadores de segurança online publicou um relatório sobre um "ataque de cold boot". É um método para hackers burlarem a criptografia de disco completo, que é o que o BitLocker fornece, inicializando o sistema operacional em uma unidade de disco removível conectada a um computador e sistema operacional diferentes. Então, eles foram capazes de lançar o conteúdo da memória de pré-inicialização no novo dispositivo e acessar os dados.

Um professor da Universidade de Princeton publicou um artigo com duas recomendações para proteger seus dados.

- Desligue o computador se você não tiver controle físico sobre ele. Este é um desligamento completo e não apenas colocar o dispositivo no modo de suspensão.

- Sempre configure o software de criptografia para inicializar apenas com uma senha inserida manualmente pelo proprietário do dispositivo.

A Microsoft lançou uma atualização em novembro de 2015 para eliminar uma grande vulnerabilidade. Alguns hackers descobriram uma maneira de burlar o processo de autenticação da chave de criptografia usando um centro de distribuição de chaves Kerberos malicioso. Para que este ataque funcionasse, o hacker precisava de acesso físico ao computador, tinha que fazer parte de um domínio de rede, e não tinha PIN ou proteção de pen drive USB.

Perda de dados

Um dos principais problemas que você pode ter com o BitLocker é que seus dados são excluídos ou perdidos acidentalmente. A causa mais comum de perda de dados do BitLocker é a formatação acidental do disco rígido, unidade USB ou outras unidades externas. Você precisa encontrar uma maneira de recuperar arquivos de unidades criptografadas do BitLocker ou os dados armazenados no ambiente criptografado serão essencialmente perdidos para você. Outra forma de perda de dados é se você perder sua senha e chave de recuperação. Existem alguns métodos que você pode usar para desbloquear o BitLocker sem uma senha ou chave de recuperação.

Conclusão:

Se você está procurando uma solução segura e fácil de usar para proteger os dados em seu disco rígido, o BitLocker é ótimo para você. Este software de criptografia de disco completo é integrado ao Windows Vista e mais recente, desde que haja um TPM 1.2+. Existem várias proteções implementadas, incluindo um código de recuperação de 48 dígitos, para garantir que nenhum usuário não autorizado possa acessar seus dados sem permissão.