Uma tática pouco imaginada para propagar malware é através de dispositivos USB. Pense em uma situação onde, ao caminhar pela rua, você se depara com um pendrive novo e aparentemente intacto. Você vai pegá-lo e inseri-lo no seu PC para ver o que tem dentro?

Pode ser que sua resposta seja afirmativa, dado que a curiosidade é comum diante de algo aparentemente misterioso. No entanto, ao fazê-lo, você estará se colocando em uma armadilha significativa!

Embora todos estejam familiarizados com unidades USB, o que pode não ser óbvio é que elas podem ser facilmente manipuladas para conduzir ataques de dados contra usuários desavisados, concedendo aos cibercriminosos acesso completo ao seu sistema. Por essa razão, é altamente desaconselhável conectar qualquer unidade flash que você encontrar no sistema do seu computador, independentemente de sua vontade.

Este artigo oferece informações detalhadas sobre os ataques de queda de USB, ajudando a compreender seus mecanismos e fornecendo orientações sobre as ações a serem tomadas caso ocorra perda de dados devido a esses ataques.

Índice

O que é ataque de queda de USB?

Os ataques de queda de USB representam uma tática enganosa usada para introduzir malware em seu computador.

Os invasores espalham ou abandonam, como o nome indica, dispositivos USB em locais movimentados frequentados por muitas pessoas, na expectativa de que alguém os pegue e os conecte a um computador.

Entretanto, é improvável encontrar dispositivos USB descartados no chão de um shopping ou sobre uma mesa de café. Os invasores frequentemente adotam identidades falsas para garantir que um alvo específico pegue e utilize o USB.

Por exemplo, podem se fazer passar por técnicos de TI ou membros da equipe em seu ambiente de trabalho. Dessa forma, eles podem convencê-lo a usar o USB. Eles também podem posicioná-lo próximo ao seu espaço de trabalho, assegurando que você o pegue automaticamente, sem pensar, e o conecte ao computador.

Dessa forma, o malware pode se infiltrar em seu sistema e infectar vários arquivos e partições antes que você perceba.

Diferentes tipos de ataques de queda de USB

Para compreender melhor o funcionamento desses ataques, é importante estar ciente dos diferentes tipos de ataques de queda de USB existentes.

1. Engenharia Social

Quando se trata de engenharia social, tudo se resume à manipulação.

A engenharia social se baseia na curiosidade das possíveis vítimas de malware. Os dispositivos USB usados para esse tipo de ataque geralmente contêm arquivos com nomes suspeitos, embora atrativos.

A maioria desses arquivos é rotulada como "Top Secret" ou algo parecido. Ao clicar nesses arquivos, as vítimas são direcionadas para sites maliciosos, onde os invasores podem induzi-las a compartilhar informações pessoais, instalar malware ou realizar doações financeiras.

2. Código malicioso

O tipo mais comum de ataque de queda de USB é o código malicioso.

Em termos simples, esses ataques envolvem o uso de dispositivos USB que carregam malware. Quando você abre a unidade USB em seu computador ou clica em um arquivo, o malware será ativado, injetando código malicioso em sua máquina e comprometendo diretamente seu sistema.

3. Falsificação de dispositivo de interface humana (HID)

Uma variação distinta de ataque de queda de USB é a falsificação de HID.

Ao falsificar dispositivos de interface humana (HID), o computador é induzido a reconhecer a unidade USB como um teclado. Isso permite que os hackers, usando sequências de teclas predefinidas, instalem diversos tipos de malware remotamente.

4. Eliminação USB

Os ataques de eliminação de USB se destacam dos demais tipos de ataques de queda de USB devido à sua intenção específica.

Enquanto outros ataques têm como objetivo roubar informações ou comprometer arquivos, o USB kill faz exatamente o que sugere. Ele procura destruir o seu computador.

Após ser conectado, ele emite um choque de alta tensão em seu computador, danificando irreversivelmente seus componentes e tornando sua máquina inoperável.

Exemplos de ataques de queda de USB

Apesar de os ataques de queda de USB não serem a maneira predominante de disseminação de malware, em certos eventos, eles causaram prejuízos significativos.

Exemplo 1. Incidente de Natanz em 2021

O ataque de queda de USB mais conhecido é o ataque do worm Stuxnet. Envolve um worm que visa sistemas cruciais para o controle de processos industriais.

Um desses incidentes ocorreu na instalação nuclear de Natanz, no Irã, quando um dispositivo USB foi conectado a um computador em 11 de abril de 2021. O dispositivo USB foi infectado, concedendo aos invasores acesso ao sistema de computador da instalação nuclear, o que lhes possibilitou assumir o controle da usina e diminuir consideravelmente sua eficácia.

Exemplo 2. Infecção por malware em 2008 do Departamento de Defesa dos Estados Unidos

O ataque de queda de USB em Novembro de 2008 foi um evento memorável para os militares do Pentágono dos EUA. Foi considerado pelos tablóides como o dia em que "O verme comeu o Pentágono". Trata-se de uma das violações mais sérias já encontradas nos sistemas classificados do Pentágono. A falha de segurança foi provocada pela conexão de uma unidade USB não segura que continha o worm Agent.btz. Ao ser inserida em um dos sistemas, essa unidade permitiu que o malware se espalhasse pelos protocolos de rede do Departamento de Defesa, comprometendo as principais agências de inteligência do governo dos EUA.

Até hoje, não há informações sobre quem criou o bug, quem foi o paciente zero ou se alguma informação foi obtida e, em caso afirmativo, quando isso ocorreu. Foi também constatado que todos os dispositivos USB confiscados de agentes ativos continham o bug, mas demorou 14 meses para erradicá-lo totalmente.

A inserção de uma única unidade flash contaminada com o vírus "agent.btz" na rede de computadores do DoD foi suficiente para interromper as operações militares dos EUA. O vírus se disseminou rapidamente por toda a infraestrutura de rede, afetando dados de natureza tanto confidencial quanto não confidencial. Esse defeito permitiu acesso não autorizado aos servidores militares dos EUA, possibilitando ao criador do malware transferir arquivos e informações sigilosas para outro local.

Após o incidente, os militares dos EUA extrairam lições valiosas, implementaram medidas preventivas e estabeleceram políticas e protocolos para evitar futuros ataques semelhantes. Como parte dessas ações, decidiram proibir o uso de unidades USB no Pentágono e em outras instalações de Defesa.

O objetivo dos ataques de queda de USB

O que esses invasores estão tentando realizar? Eles estão tentando se infiltrar no seu sistema, mas fazer o que exatamente? Os ataques de queda de USB geralmente têm um ou mais objetivos como os abaixo.

1. Roubo de dados

Assim como outros tipos de malware, os ataques de queda de USB têm como alvo seus dados, uma vez que se infiltram no computador. Uma vez que o malware infecta o sistema, os invasores podem obter acesso às credenciais de login ou a quaisquer dados confidenciais que desejem.

2. Espalhamento nas redes

Os ataques de queda de USB em um ambiente de trabalho geralmente visam espalhar malware por meio de uma rede empresarial. O dispositivo USB pode conter malware projetado para explorar vulnerabilidades de segurança na rede e comprometer o máximo possível.

3.Sabotagem

Em certos cenários, os ataques de queda de USB podem visar sabotar em vez de roubar informações. Um exemplo disso é o worm Stuxnet, no qual os invasores acessaram o sistema de computador de uma instalação com o objetivo de prejudicar o funcionamento de máquinas controladas por computador.

4. Destruição de hardware

Embora seja incomum, a destruição de hardware é um objetivo ocasional dos ataques de queda de USB. Essa possibilidade, embora rara, ainda é genuína.

Ao contrário do roubo de informações, que é uma característica do software, esse tipo de ataque visa danificar fisicamente o hardware.

Após conectar essa unidade USB ao computador, ela envia uma corrente elétrica intensa para a máquina, causando danos irreparáveis aos componentes e resultando na destruição do seu computador.

Teste o Wondershare Recoverit para recuperar dados perdidos

Como se proteger contra ataques de queda de USB

A adoção das seguintes medidas preventivas é crucial para proteção contra ataques de queda de USB.

Dica 1. Use apenas dispositivos verificados e confiáveis

É um conselho simples, mas nunca é demais reiterar: opte apenas por dispositivos USB de fontes confiáveis.

Se houver alguma incerteza sobre o conteúdo ou a integridade do dispositivo USB, é melhor evitar conectá-lo ao computador. Essa abordagem é indiscutivelmente a mais eficaz para prevenir a infecção por malware.

Dica 2. Use antivírus e antimalware confiáveis

Usar software antimalware e antivírus confiável pode ajudar muito. Quando um USB é conectado e suspeito de estar infectado, o software realizará uma varredura automática ou emitirá alertas caso algo pareça fora do comum.

Dica 3. Faça uma varredura regular no seu dispositivo

Verificar regularmente seus dispositivos é uma etapa fundamental para garantir a segurança USB.

Embora seja o seu dispositivo, existe a possibilidade de ele ter sido infectado desde a última vez que foi conectado ao computador. Talvez o dispositivo tenha sido deixado sem vigilância no trabalho ou em outro local. É importante considerar o período em que o dispositivo ficou sem supervisão, pois é durante esse tempo que ele pode ter sido comprometido.

Dica 4. Desligue a reprodução automática no seu computador

Apesar de oferecer uma experiência de usuário mais conveniente, o recurso de reprodução automática do seu computador também pode facilitar a entrada de programas maliciosos.

Quando você conecta uma unidade USB ao seu dispositivo, a reprodução automática entra em ação, executando uma série de ações automaticamente. Dessa forma, ele pode ativar o malware que está escondido no seu USB.

Dica 5. Abra dispositivos USB com software de virtualização

Uma abordagem preventiva adicional é adotar um software de virtualização para examinar o conteúdo do USB sem comprometer o sistema.

Esse tipo de software cria um ambiente virtual isolado onde é possível explorar o conteúdo do USB com segurança.

É crucial desativar qualquer compartilhamento de arquivos entre o computador host e a máquina virtual para evitar vazamentos de dados do USB para o sistema principal.

Como recuperar dados se o seu dispositivo estiver infectado

Mesmo que você siga essas etapas para se defender contra ataques de queda de USB, em algumas ocasiões eles podem infiltrar-se em seu computador.

A constante evolução dos agentes de ameaças resulta no desenvolvimento contínuo de novos tipos de malware, o que dificulta ainda mais o acompanhamento.

Caso encontrem uma forma de entrar em seu sistema, podem inutilizar seus arquivos ou até mesmo removê-los por completo. Você certamente não quer que todos os seus esforços sejam em vão.

Só por segurança, instale um software de recuperação de dados. Um desses softwares é o Wondershare Recoverit.

Você pode contar com o Wondershare Recoverit para recuperar arquivos excluídos por malwares ou vírus em uma variedade de dispositivos. Suporta recuperação de disco rígido, recuperação de USB, recuperação de cartão SD e muito mais.

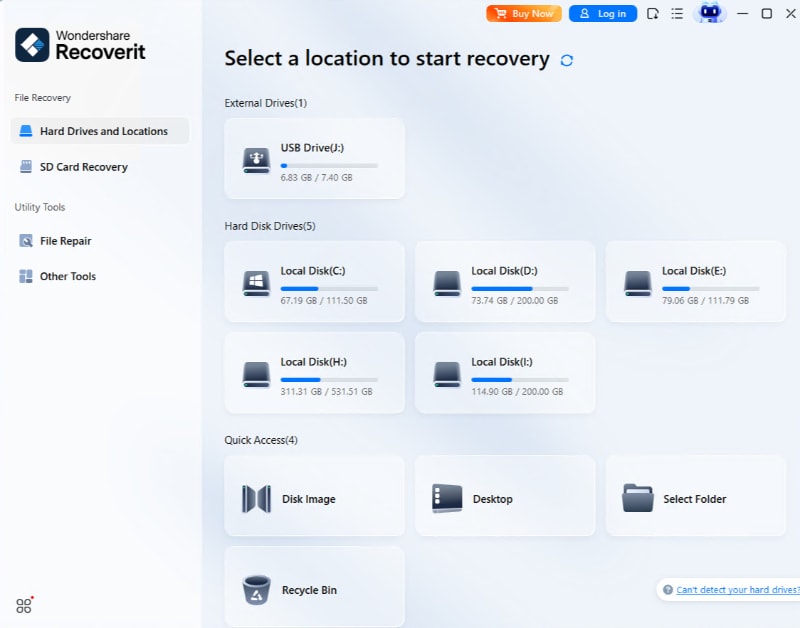

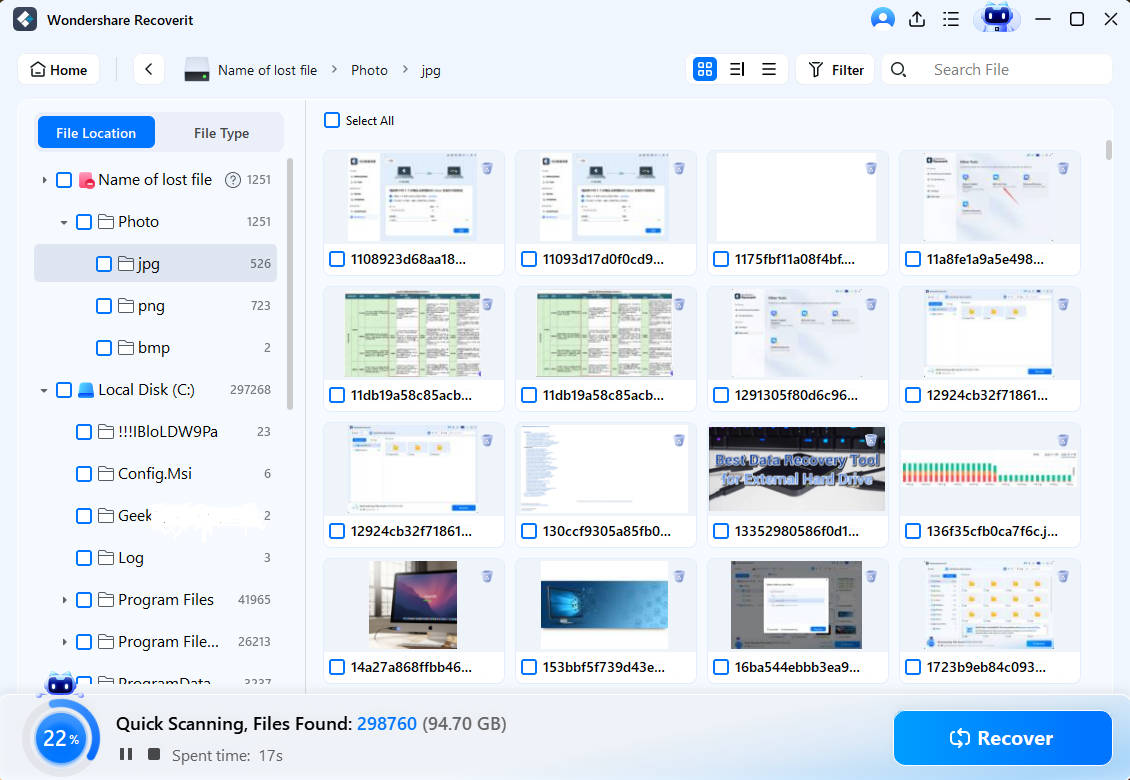

Usar o Wondershare Recoverit é muito fácil se você seguir este passo-a-passo:

- Antes de tudo, faça o download e instale o Wondershare Recoverit no seu computador.

- inicie o programa e selecione Discos rígidos e locais

- Posteriormente, opte pelo local de armazenamento de onde pretende resgatar os dados perdidos. O programa começará a escanear a unidade que você selecionou.

- Tenha paciência enquanto o Wondershare Recoverit completa a varredura do local. Embora seja ágil, pode demandar mais tempo para verificar arquivos de maior tamanho.

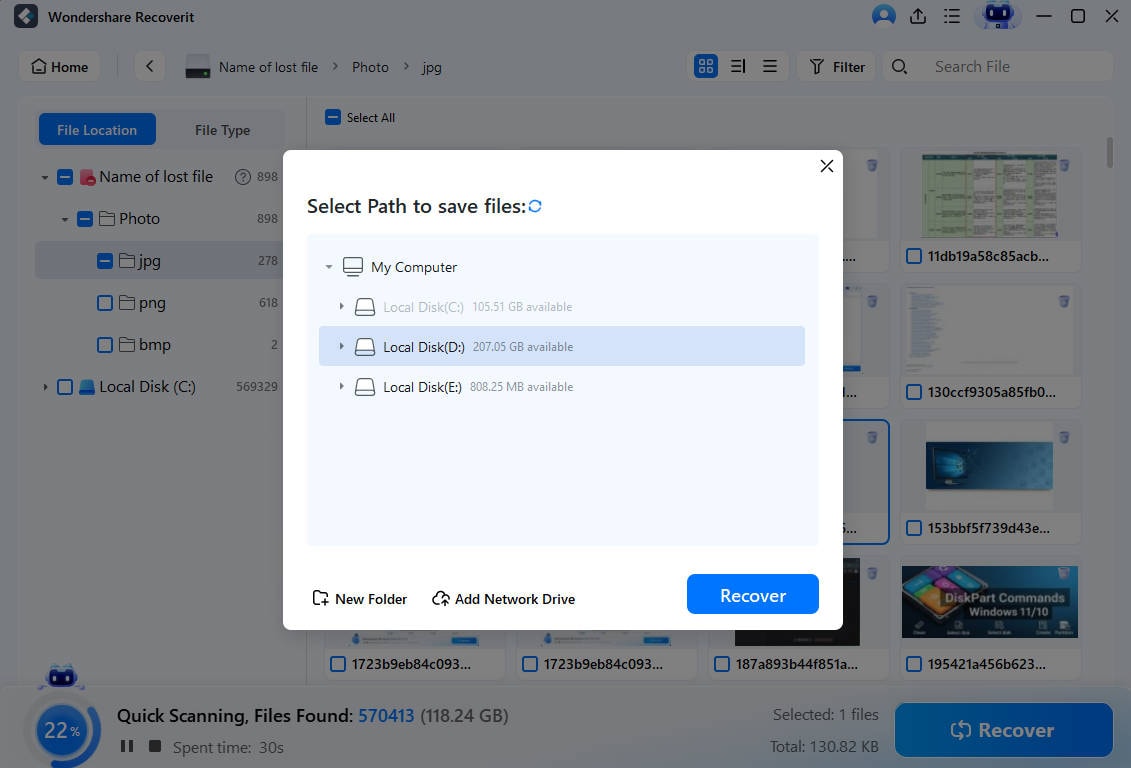

- Assim que a verificação estiver finalizada, escolha os arquivos que pretende recuperar e clique na opção "Recuperar". Em seguida, basta escolher onde deseja salvá-los.

Considerações Finais

Os ataques de queda de USB representam apenas mais uma modalidade de disseminação de malware e, portanto, são extremamente perigosos e representam uma ameaça significativa.

Mantenha a calma, pois agora você possui um entendimento sobre os ataques USB, seu processo de ocorrência e seus propósitos. Familiarizar-se com o inimigo é o primeiro passo para derrotá-lo.

Mesmo diante da contínua criação de novos softwares maliciosos, é crucial não perder a esperança, pois o conhecimento e as ferramentas adequadas podem ser fundamentais para proteger seus dispositivos.

Você se comprometerá a assegurar seus dispositivos contra danos, aplicando precauções de segurança, que incluem a instalação de software antimalware e antivírus, optar por dispositivos USB confiáveis e utilizar software de recuperação de arquivos.

Por isso, é importante tomar todas as precauções necessárias e recusar unidades USB que levantem suspeitas.