ChatGPT é útil para explicar e criar conteúdo. Porém, os hackers acharam uma forma de utilizar o ChatGPT para desenvolver malware. Hackers que usam o ChatGPT estão se tornando mais proficientes em contornar mecanismos de proteção e criar malware usando o ChatGPT.

Com nosso guia, você vai compreender mais sobre o ChatGPT e o uso indevido do ChatGPT. Além disso, vamos explicar as quatro técnicas que os hackers empregam para criar conteúdo malicioso utilizando hacks de chatbots. E finalmente, vamos auxiliar você na proteção contra ataques cibernéticos.

Neste artigo

O que é o ChatGPT?

O ChatGPT é um chatbot que utiliza IA generativa para produzir texto que se assemelha ao humano. É um MLL (modelo largo de linguagem) que analisa texto e elabora respostas conforme suas instruções. Facilita a interação contínua e possibilita fazer perguntas adicionais sem a necessidade de repetir todos os estímulos.

ChatGPT tem a habilidade de redigir ensaios, gerar arte, engajar-se em conversas e oferecer explicações. Além disso, este chatbot avançado é útil para programação, pois pode produzir, explicar e revisar erros em seu código.

Também pode oferecer serviços de redação, edição, tradução e sumarização. Também é possível utilizá-lo para gerar ideias sobre temas específicos. Sua interface semelhante a um chat e respostas humanizadas agilizam e simplificam a resposta às suas perguntas.

Embora o ChatGPT tenha várias capacidades, estas também são limitadas. A questão principal é a presença de informações desatualizadas. A capacidade do ChatGPT 3.5 se restringe ao compartilhamento de conhecimento presente nos dados de treinamento. Assim que a OpenAI reuniu o corpus de treinamento em 2021, o ChatGPT 3.5 não consegue fornecer informações após setembro de 2021.

Por outro lado, os usuários premium do ChatGPT-4 agora podem receber informações em tempo real. A opção estará em breve disponível para outros usuários.

ChatGPT e hacking

Para evitar abusos por parte de hackers, o ChatGPT possui salvaguardas e medidas de segurança específicas. Por outro lado, o ChatGPT pode ser extremamente útil para a realização de testes de hacking ético. Hacking ético abrange uma prática autorizada que possibilita aos usuários acessar sistemas ou redes específicas e corrigir suas falhas de segurança.

Portanto, o ChatGPT pode ser útil para diversas técnicas de hacking, como:

- Automatização de tarefas - Caso queira automatizar tarefas específicas em seu dispositivo, você pode solicitar a ajuda do ChatGPT para escrever o código. Você tem a opção de escolher o idioma para o script e as tarefas que quer automatizar. Você receberá o código desejado instantaneamente do ChatGPT.

- Ajuda na criação de código - Caso esteja tentando escrever código para um programa e está encontrando dificuldades para fazê-lo funcionar, o ChatGPT pode ajudar a encontrar erros e completar o código para você.

- Localizando vulnerabilidades no código - ChatGPT pode auxiliá-lo na identificação de vulnerabilidades ao escrever código. Forneça ao ChatGPT seu código e peça para te explicar e detectar possíveis vulnerabilidades de segurança. Além disso, você pode pedir para que ele resolva os problemas de segurança e apresente o código completo.

- Buscando CVEs - CVE significa Common Vulnerabilities and Exposure (vulnerabilidades e exposições comuns). Você pode perguntar ao ChatGPT sobre quais CVEs estão associados a determinados produtos e verificar se é possível usar linguagens específicas para corrigir eventuais problemas.

Uso do ChatGPT por hackers para práticas de hacking

O ChatGPT é capaz de auxiliar em atividades de hacking ético e prevenir tentativas de hacking malicioso. Contudo, hackers descobriram formas de contornar os firewalls e proteções do ChatGPT, levando-o a auxiliar em hacking antiético.

Certos hackers perceberam que reformulando suas perguntas de forma diferente, poderiam obter do ChatGPT informações sobre hacking antiético. Como exemplo, hackers de vez em quando utilizam uma solicitação DAN (Do Anything Now) para fazer o ChatGPT ignorar suas medidas de segurança.

Além disso, certos hackers usam diálogos fictícios de filmes. Esses hackers criam cenários com dois personagens e justificam a necessidade de ajuda na elaboração de diálogos para filmes.

Os hackers usam o poder do ChatGPT para hackear de maneiras muito mais inventivas. Vamos detalhar as quatro técnicas mais frequentes que os hackers empregam para hackear usando o ChatGPT.

Conhecendo as vulnerabilidades

É comum os hackers explorarem vulnerabilidades de sites para obter acesso não autorizado e realizar brechas de segurança. Até mesmo hackers iniciantes podem contar com a ajuda do ChatGPT para encontrar e aprender sobre vulnerabilidades específicas em um site ou programa. Além dessas falhas de segurança, o ChatGPT pode elucidar e listar as ferramentas que os hackers podem utilizar para aproveitá-las.

Entretanto, compreender como redigir uma solicitação é fundamental. Caso o ChatGPT suspeite que um usuário esteja solicitando algo com intenções maliciosas, ele informará que isso viola suas diretrizes e se recusará a fornecer uma resposta. Infelizmente, os hackers se tornaram astutos ao buscar informações específicas.

Criando malwares

Uma outra tática dos hackers é utilizar o ChatGPT para desenvolver software malicioso. Apesar de todas as medidas de segurança, o ChatGPT é capaz de gerar malware. Pesquisadores da CheckPoint descobriram várias gangues de cibercriminosos que estão usando o ChatGPT para criar malware e roubar dinheiro e dados de múltiplas pessoas.

Uma organização de cibercriminosos chegou a realizar um ataque de hacking em um hospital infantil. Isso demonstra que o ChatGPT pode criar malware eficaz e proporcionar aos hackers acesso sem restrições a qualquer site ou software, contanto que receba a solicitação apropriada.

Criando mensagens de phishing

E-mails de phishing são elaborados para parecerem autênticos e induzir os destinatários a clicar em um nome de imagem que resulta na instalação de malware em seus dispositivos. Os remetentes frequentemente se fazem passar por instituições legítimas ou pessoas respeitáveis para gerar confiança em suas vítimas. Entretanto, criar e-mails personalizados para uma longa lista de endereços de e-mail pode consumir vários dias.

Dessa forma, os hackers empregam o ChatGPT para elaborar e-mails personalizados destinados a várias pessoas, adotando um estilo de escrita típico de e-mails corporativos. Esse fator deixa os e-mails de phishing mais convincentes, o que resulta em uma maior taxa de infecção nos computadores das vítimas.

Muitas pessoas estão cientes e desconfiam de e-mails de phishing. Algumas das pistas mais comuns incluem erros de ortografia e gramaticais. Infelizmente, o ChatGPT não produz esse tipo de erro. Dessa forma, graças a esse chatbot avançado, os hackers conseguem enviar e-mails de phishing que são mais difíceis de detectar.

Criando cenários para engenharia social

Os ataques de engenharia social implicam em manipulação e engano para fazer as vítimas revelarem informações confidenciais. Esses ataques podem ocorrer através de e-mails ou chamadas telefônicas. Os hackers assumem a identidade de indivíduos específicos, tais como colegas de trabalho, executivos da empresa, funcionários bancários, agentes de suporte por telefone, entre outros.

Porém, eles utilizam o ChatGPT para conferir mais legitimidade à sua ação e se preparar mais adequadamente para o ciberataque. Eles conseguem isso pedindo ao ChatGPT para criar um diálogo para um cenário específico (por exemplo, se um usuário ligasse para o suporte para redefinir uma senha em uma conta).

Assim, o ChatGPT entrega ao atacante um diálogo completo de como a interação se desdobraria, possibilitando que eles adquiram conhecimento e se preparem de maneira mais eficiente.

Estratégias para se defender de ataques cibernéticos

Os ataques cibernéticos estão se tornando mais frequentes e difíceis de detectar. Então, o que você pode fazer para garantir sua segurança?

Há várias formas de proteger-se contra ciberataques. Mesmo nunca estando totalmente seguro contra hackers, você pode tornar o trabalho deles mais difícil.

Faça backup dos seus dados

Caso seu dispositivo seja infectado com malware ou você caia em um e-mail de phishing, um possível invasor pode eliminar seus dados preciosos. Essa é uma situação frequente quando você se torna uma vítima de um ataque cibernético. Dessa forma, manter um backup dos seus dados pode ser crucial.

A melhor maneira de proteger seus dados contra malware é fazendo backup em um disco rígido externo. Portanto, caso um ransomware bloqueie o acesso ao seu dispositivo e criptografe seus dados, você não enfrentará perda de dados, pois todas as suas informações terão cópias em um local seguro.

Use uma ferramenta de recuperação de dados

Não se preocupe se você não fizer uma cópia de segurança dos seus dados e acabar perdendo-os por causa de um ataque de malware. Uma opção é utilizar uma ferramenta confiável de recuperação de dados para restaurar o conteúdo perdido.

Mesmo quando você ou um malware excluem arquivos, eles permanecem no seu computador; simplesmente não estão acessíveis. Contudo, novos dados os substituem, a menos que você os recupere usando uma ferramenta de recuperação confiável.

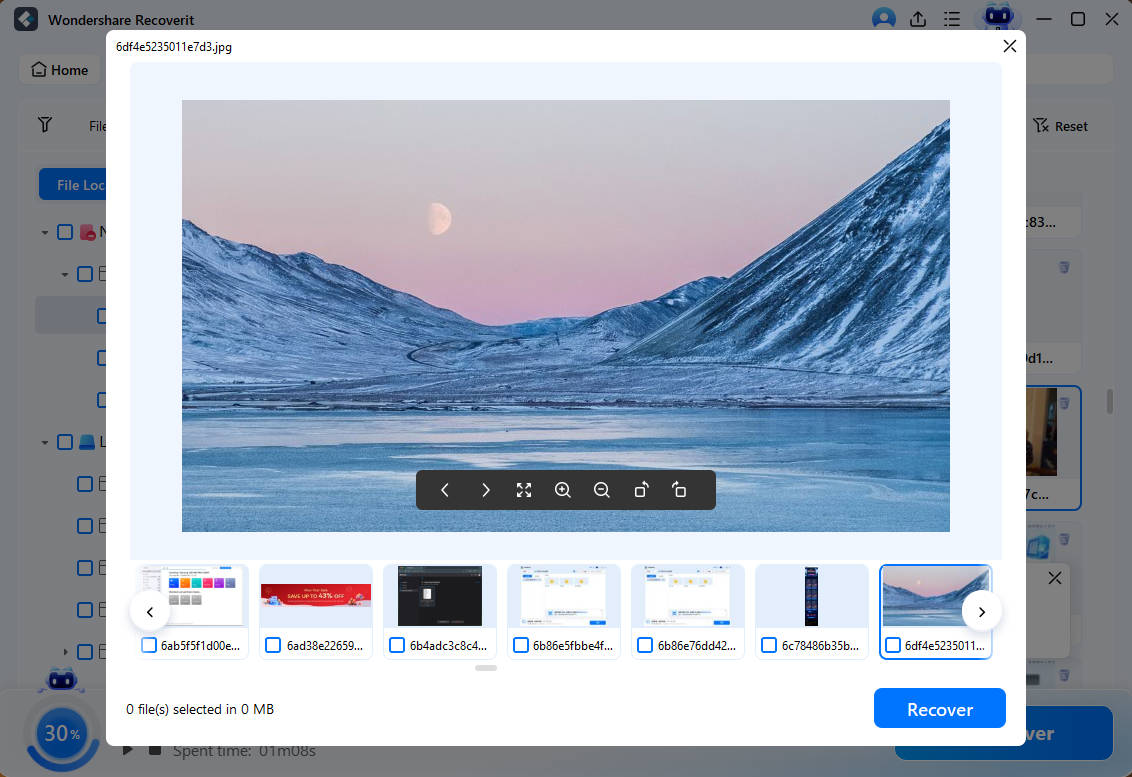

Portanto, você pode recorrer ao Wondershare Recoverit para restaurar arquivos perdidos e torná-los acessíveis novamente com facilidade.

- Conseguindo lidar mais de 500 situações de perda de dados, como a perda de dados devido a ataques de vírus.

- Com uma interface fácil de usar, você pode recuperar dados em apenas alguns cliques.

Para recuperar arquivos perdidos com o Wondershare Recoverit, siga estas instruções e assegure-se de ter um disco rígido externo disponível:

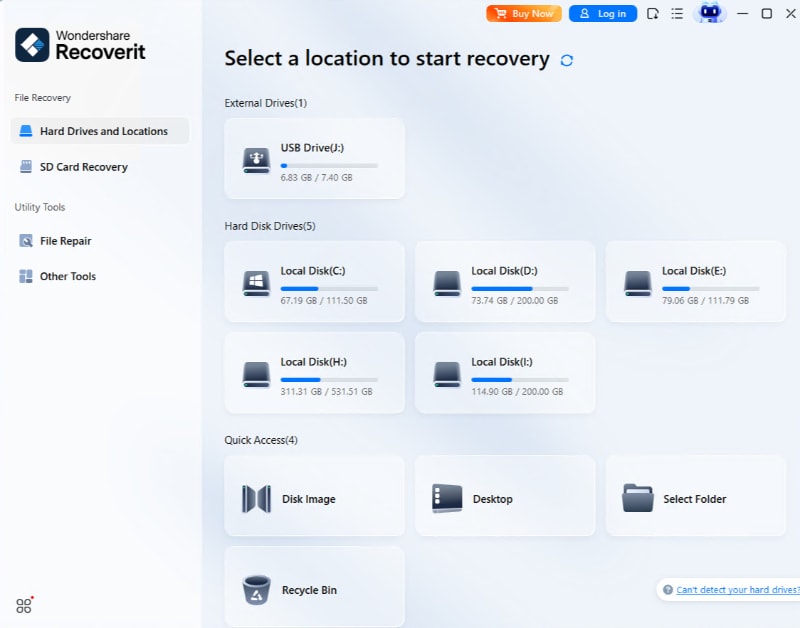

- Instale o Wondershare Recoverit e abra-o em seu computador.

- Navegue até Discos rígidos e locais. Clique em Iniciar e selecione o dispositivo de armazenamento onde estão seus arquivos perdidos.

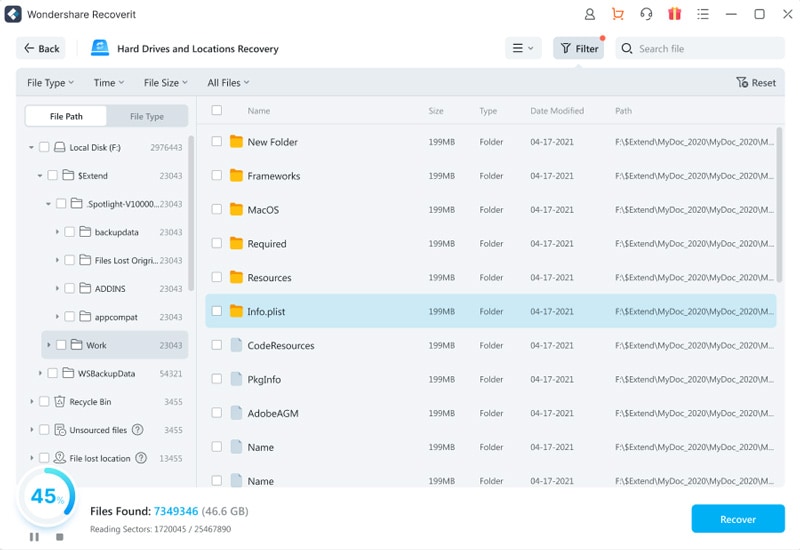

- O programa irá realizar uma varredura automática na unidade. Você pode monitorar, pausar ou parar a varredura no botão na tela.

- Quando a varredura estiver finalizada, examine os arquivos identificados pelo Wondershare Recoverit. Escolha os arquivos, clique em Recuperar e salve-os em um disco externo para protegê-los contra possíveis malwares.

Use um firewall

Um firewall é um sistema de segurança de rede que serve como a primeira linha de defesa contra malwares. Ele controla o tráfego de entrada e saída do seu dispositivo. Ao configurar um firewall, você estabelece regras de segurança específicas. O firewall funciona como uma barreira de acordo com as diretrizes de segurança pré-estabelecidas.

Um firewall é importante para reconhecer e impedir ameaças cibernéticas, ao mesmo tempo em que limita o tráfego não seguro. A interrupção de um tráfego malicioso protege contra ataques de malware. Dessa forma, configure um firewall para garantir sua proteção e a segurança de seus dados contra ataques cibernéticos.

Capacite-se e capacite seus colaboradores

Estar um passo à frente dos criminosos cibernéticos é fundamental. Dessa forma, mantenha-se atualizado sobre as possíveis ameaças, golpes e vulnerabilidades. Conheça mais sobre os ataques de engenharia social (incluindo phishing) e malware para entender sua evolução.

Além disso, instrua seus funcionários a detectar e-mails de phishing e telefonemas de engenharia social para evitar ataques de hackers. Apesar dos hackers utilizarem o ChatGPT para aprimorar suas estratégias de engenharia social, a autenticação de dois fatores e múltiplos fatores para os clientes, aliadas a medidas de segurança adicionais, podem representar suas principais defesas.

Conclusão

Hackers descobriram uma forma de explorar o ChatGPT para realizar hacking. Enquanto o ChatGPT pode ser empregado em hacking ético, como automação de tarefas, desenvolvimento de código, identificação de vulnerabilidades e busca de CVEs, também pode ser explorado por agentes de ameaças para atividades de hacking malicioso.

Hackers utilizam o ChatGPT para criar malware e e-mails de phishing, adquirir conhecimento sobre vulnerabilidades e executar ataques de engenharia social. Para se proteger contra ataques cibernéticos, faça backup de seus dados, empregue o Wondershare Recoverit, estabeleça um firewall e se informe sobre as ameaças virtuais.

Perguntas frequentes

-

Mesmo sem acesso ao ChatGPT, os hackers conseguiriam realizar ataques?

A resposta é que sim, eles conseguem. Ataques cibernéticos não são novidade. Muitos hackers talentosos não contam com a assistência do ChatGPT em seus trabalhos. Contudo, a facilidade de acesso a este chatbot e sua vasta base de dados possibilita que inúmeros hackers iniciantes realizem ataques mais complexos, contribuindo para o aumento do cibercrime. -

Há sempre uma maneira de os hackers contornarem as medidas de segurança do ChatGPT?

Não, eles não podem. A OpenAI está sempre atualizando o modelo do ChatGPT e suas medidas de segurança. Isso implica que certos métodos de hacking podem ser eficazes hoje, mas não garantem resultados no futuro. Porém, à medida que o ChatGPT progride, os hackers se adaptam e conseguem superar as novas orientações de segurança. -

Sofri um ataque de malware e agora perdi todos os meus dados. O que eu devo fazer?

Fique tranquilo. Caso você tenha feito backup dos seus dados, pode utilizar o backup para recuperar os arquivos excluídos. Se não realizou backup dos seus dados, uma opção é utilizar uma ferramenta de recuperação de dados, como o Wondershare Recoverit. Em apenas alguns segundos, o programa recuperará dados perdidos e deletados.