Apesar de que a aprendizagem sobre vírus destrutivos de computador seja um tópico que muitos entusiastas de tecnologia acham interessante, bem poucos fãs sobre o assunto escutaram falar sobre o vírus de computador CIH. É um vírus cujo nome não costuma aparecer nas principais listas, porém é uma que infectou milhões de computadores.

Por isso, nós vamos nos aprofundar na história, em como funciona e no poder da destrutividade do vírus CIH. Vamos falar sobre o surgimento desse programa no final dos anos 1990, explicar como ele funciona, o que fazer para removê-lo, e resumir o que aprendemos diante dessa ameaça.

Neste artigo

O que é um vírus CIH?

O CIH vírus é um programa de computador, que ao infectar o dispositivo, ele substitui informações importantes, indo muitas vezes tão longe, que acaba destruindo o BIOS do sistema. Esse vírus chegou a se espalhar em mais de 60 milhões de computadores em todo o mundo, em um determinado momento, causando dados massivos e comerciais.

Essa ameaça destrutiva foi detectada pela primeira vez em 1998, naquele momento, era conhecido pelo seu apelido, o vírus de Chernobyl; nome esse relacionado diretamente à sua criação e data de desencadeamento. Quando esse vírus infectou os computadores pela primeira vez, os sistemas infectados ficavam inativos precisamente durante um ano.

Somente depois de um ano, o vírus se ativava e causava estragos no computador, escrevendo sobre arquivos e penetrando em chips de BIOS desprotegidos. Portanto, a primeira vez que ele foi acionado foi em 26 de abril de 1999, que coincidiu justamente com o colapso do reator nuclear de Chernobyl.

O vírus CIH foi criado por Chen Ing-hau, considerado um prodígio na codificação de Taiwan; na época, ele era um estudante da Universidade Tatung. Quando foi preso, Chen afirmou que tinha criado o vírus como um desafio, que o seu objetivo era provar às empresas de antivírus, para ele, arrogantes, que as defesas que elas ofereciam eram fracas.

Depois de espalhar o vírus na universidade em que estudava, Chen percebeu o erro que havia cometido; ele pediu desculpas à universidade pelo caos que havia causado. Em seguida do episódio, ele começou a co-escrever um programa antivírus junto com outro aluno da mesma universidade, Weng Shi-hao; ele deveria ser usado para deter a propagação do vírus CIH e tirá-lo das máquinas que tinham sido infectadas.

Como funciona o vírus CIH?

Agora que você conhece a história e o criador do vírus CIH, nós podemos nos aprofundar em como age essa ameaça infecciosa. Continue lendo e aprenda como o CIH ataca o computador, a marca devastadora que ele deixa nas máquinas que ataca, e como é possível escapar desse vírus.

Como dito anteriormente, depois de infectar um computador, o vírus CIH fica dormente durante um ano. Desde do seu surgimento, em 1998, esse pedaço de código caótico foi encontrado em milhares de computadores antes de ser ativado, o que só aconteceu em 26 de abril de 1999, que é a data que se tem registrada como a sua primeira vez em ação.

Depois de ser ativado pela primeira vez, o vírus CIH causou muito estrago espalhando-se por arquivos executáveis. Cada vez que se clicava para abrir um arquivo .EXE estava se espalhando o vírus CIH, o dando passagem ao espaço livre de outro programa dentro do código; por isso ele tem um outro apelido "Preenche espaço". Graças a esse detalhe, o vírus CIH pôde ficar escondido por mais tempo do que muitos outros programas destrutivos que existiam naquela época.

Passado esse período, o vírus se ativava e espalhava o seu componente caótico, corrompendo os arquivos, e se espalhando cada vez mais. Uma vez ativado, o seu objetivo era detonar aplicativos e outros arquivos, os deixando completamente inúteis e, em seguida, era a vez de atacar a unidade de inicialização do computador, e preenchendo com números zeros e uns; desse modo, o fim do seu sistema era se tornar inutilizável.

Além disso, qualquer chip de BIOS flash sem proteção com um jumper também seria infectado, muitas vezes, todo o computador parava de funcionar.

Como deletar o vírus CIH?

No final dos anos 1990 foi, lutar contra o vírus CIH foi um pesadelo. Os usuários de computador não tinham ideia do que estavam enfrentando, não demorou muito, e eles perderam os seus arquivos importantes, além de ficar com um sistema operacional que não se inicializava ou até mesmo com um computador totalmente inútil, que simplesmente não ligava mais.

O vírus CIH infectou apenas os computadores Windows 95 e Windows 98, porém mais tarde, surgiram várias versões do programa de computador destrutivo e o ataque se expandiu. Essas versões, assim como muitos outros vírus, chegaram também para atacar o Windows 10 e 11. Portanto, é imprescindível ter um arsenal completo de maneiras práticas para eliminar essa ameaça:

- Identificar o vírus - O primeiro passo é saber qual vírus está infectando o seu computador, antes de começar a batalha. Para tal, será necessário usar um aplicativo de verificação, um antivírus dedicado, que seja capaz de monitorar o seu sistema de maneira eficiente, e reconhecer o vírus, o comparando com aplicativos conhecidos que estão no seu banco de dados.

- Desconectar o computador infectado - O vírus CIH usa o EXE para se espalhar e também, arquivos SCR; por isso, retirar dispositivos periféricos como USB e unidades de armazenamento externo, além de desconectar o computador da rede é uma ação de extrema importância para evitar que a infecção se espalhe.

- Restaurar o BIOS - Na maioria das vezes, depois de infectar o computador, o vírus alcança o chip de BIOS flash, o que faz com que computador deixe de funcionar. Caso isso aconteça, a única maneira de restaurar a funcionalidade do seu computador é restaurando o conteúdo do chip BIOS.

- Recuperar o acesso do Windows e instalando aplicativos de segurança - Uma vez que você tenha restaurado o BIOS do computador, você pode usar discos de recuperação do Windows ou USB para restaurar a inicialização do sistema operacional e carregar a instalação do Windows. E então, chegou a hora de instalar um software antivírus e ferramentas de remoção de malware.

- Remover vírus - Uma vez que você tenha uma ferramenta antivírus, é hora de fazer uma varredura nos aplicativos infecciosos e restaurar a ordem para que o seu sistema operacional Windows volte a funcionar. Nesse passo é muito recomendável que você use ferramentas antivírus.

- Desinstalar ferramentas maliciosas - Apesar de não ser muito comum, mas pode acontecer, o vírus CIH se infiltra em vários aplicativos do seu computador, ou ainda instala programas maliciosos. Programas esses que também devem ser removidos, e nesse caso, um software antivírus ajuda a realizar esse passo.

- Verificar todo o sistema - Depois de remover o vírus CIH e os aplicativos corrompidos, era hora de executar os aplicativos de verificação antivírus mais uma vez, para ter certeza de que o seu computador ficou livre do vírus destrutivo e de qualquer um dos seus componentes maliciosos que podem destruir o seu computador.

O que aprendemos por causa do vírus CIH?

O vírus CIH não aparece em muitas listas dos vírus de computador mais perigosos porque ele só esteve ativo no final da década de 1990, e o seu próprio criador ajudou a criar uma solução para eliminá-lo. Ainda assim, o vírus CIH e os seus sucessores também representam uma lição valiosa no que diz respeito a cibernética, vírus e malware.

Crescimento da conscientização sobre segurança cibernética

Antes do aparecimento do vírus CIH, não se tinha muita ideia da ameaça constante que nos ronda no mundo online. A ignorância com alegria reinava, e os entusiastas por computadores navegavam alegremente na web com zero preocupação. Porém, depois de surgir e se propagar o vírus de computador CIH, tudo mudou e muito.

Tanto os internautas independentes quanto as empresas bilionárias passaram a levar a segurança cibernética muito mais a sério que até então. Os usuários passaram a ter mais consciência do perigo e em consequência, se tornaram mais cautelosos sobre os sites que visitavam, os arquivos que baixavam e nas imagens que clicavam. Foi então que também um aumento maciço nas vendas de software antivírus e ferramentas de remoção de malware. Tudo mundo baixando aplicativos para proteger dados e computador.

As empresas começaram a investir pesado em equipes de cibersegurança e pesquisa e desenvolvimento de programas para proteção diante do ataque de malware. Se disparou o número de trabalhos em investigação de segurança, e as empresas introduziram novas políticas de segurança, de modo que os investigadores podiam reportar as falhas de segurança nas defesas da empresa.

Divulgação responsável

Embora falar em Divulgação responsável pareça estranho, é praticamente a política das empresas que ajudam a administrar a vulnerabilidades ou bugs que atacam os seus sistemas. O que quer dizer que se um pesquisador de segurança encontrar uma falha em um aplicativo, seguindo a política da empresa, ele é obrigado a relatar o que foi encontrado.

E caso a equipe de segurança de uma empresa não verifique o que foi informado ou simplesmente ignore o bug, o pesquisador de segurança pode ir à público relatar o que encontrou. Essa política é conhecida como Divulgação Completa, que coloca uma pressão desnecessária nas equipes de segurança das empresas, onde provavelmente, em pânico, eles tentarão resolver o problema de segurança o quanto antes.

Com o objetivo de evitar que isso aconteça, várias empresas implementaram uma política de Divulgação Responsável, o que significa que investigadores independentes podem entrar em contato rapidamente com a equipe de segurança da empresa, e então, eles poderão informar sobre violações de modo eficaz, evitando causar pânico nas pessoas a divulgar tal informação. É um modo de permitir que a empresa comece um processo de correção com calma, sem ter que se preocupar com pressão externa ou imprensa negativa.

A importância de manter os dados em segurança

No mundo online, os vírus e malware são uma ameaça constante, capazes de causar um grande caos. Além disso, também representam um risco substancial para a integridade e segurança dos dados de cada usuário de computador.

Felizmente, existem ferramentas de recuperação de dados profissionais, que funcionam em situações como essa. Wondershare Recoverit é uma delas, que permite que você recupere os seus dados caso uma infecção de maalware ou vírus te façam perdê-los.

Wondershare Recoverit faz uma verificação detalhada e recupera algoritmos fazendo encontrar arquivos perdidos por causa de ataques de vírus, tudo de modo bem simples. Dentro de minutos, o aplicativo encontra fotos, arquivos de música, documentos e vídeos, suportando mais de 1.000 tipos de arquivos e 2.000 dispositivos de armazenamento.

Veja o que pode fazer:

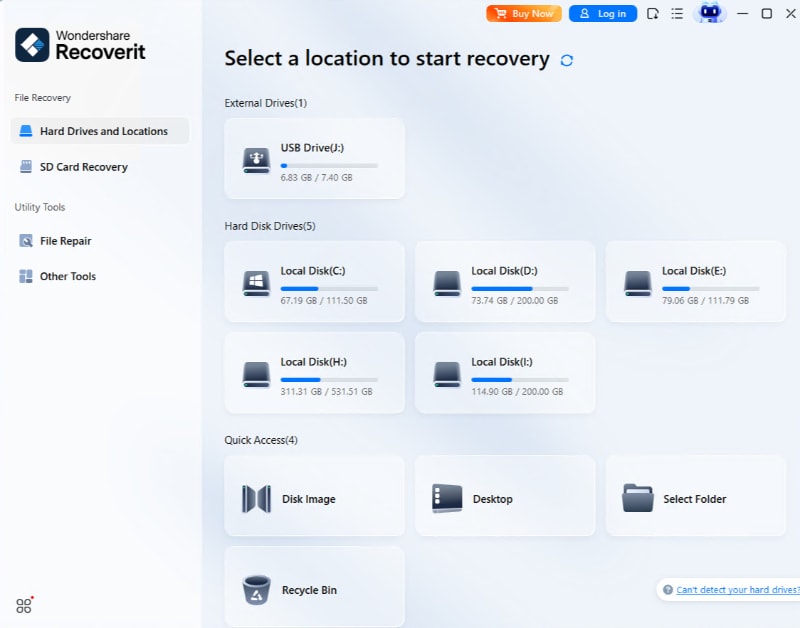

- Abra o aplicativo e clique em Discos rígidos e locais.

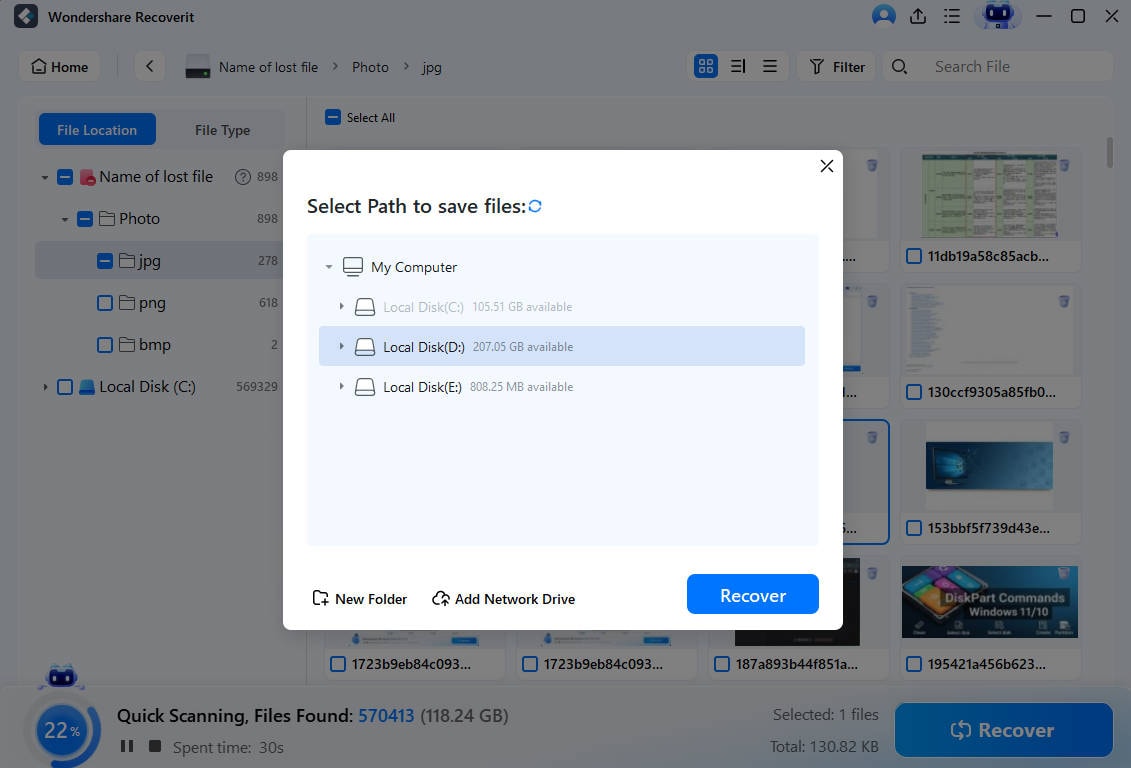

- Selecione o disco rígido infectado (em muitos casos é o disco do sistema operativo), mas você precisa executar o Wondershare Recoverit em outros discos rígidos também, se a infecção se espalhou.

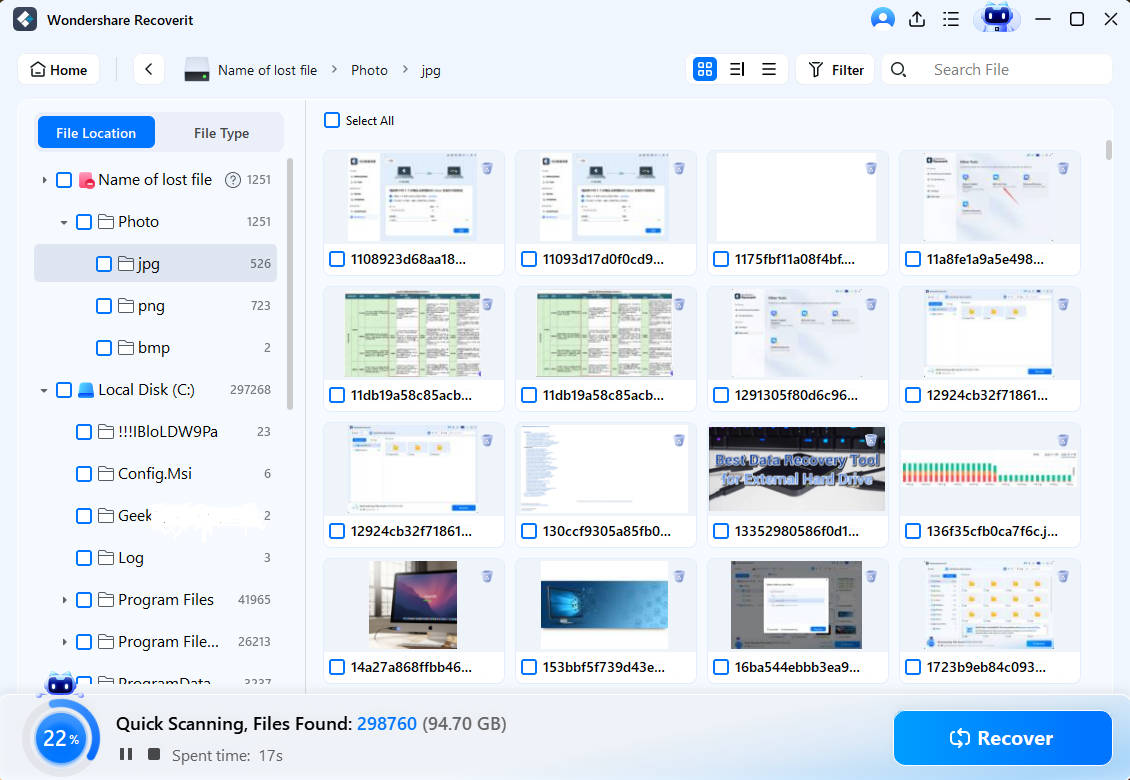

- Imediatamente, o aplicativo vai começar a verificar o drive em busca dos arquivos perdidos.

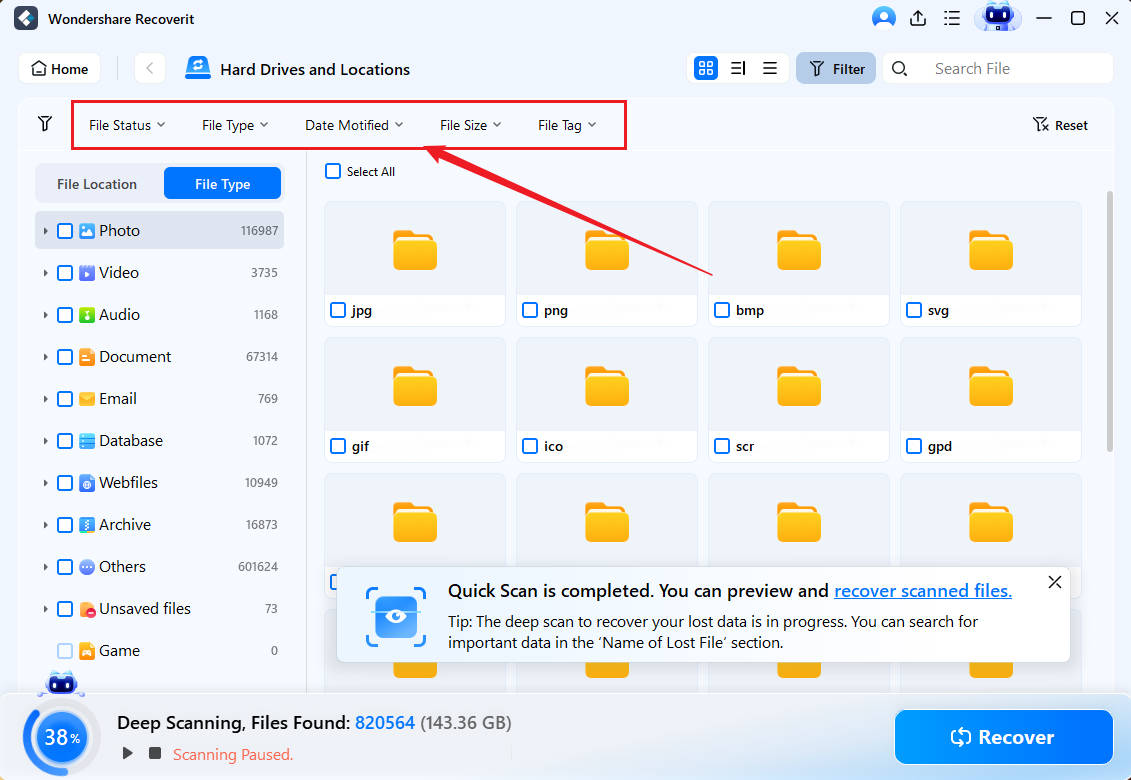

- Adicionar filtros, como tamanho ou tipo de arquivo, pode ajudar a acelerar o processo de verificação; enquanto adicionar palavras-chave serve para pesquisar arquivos específicos.

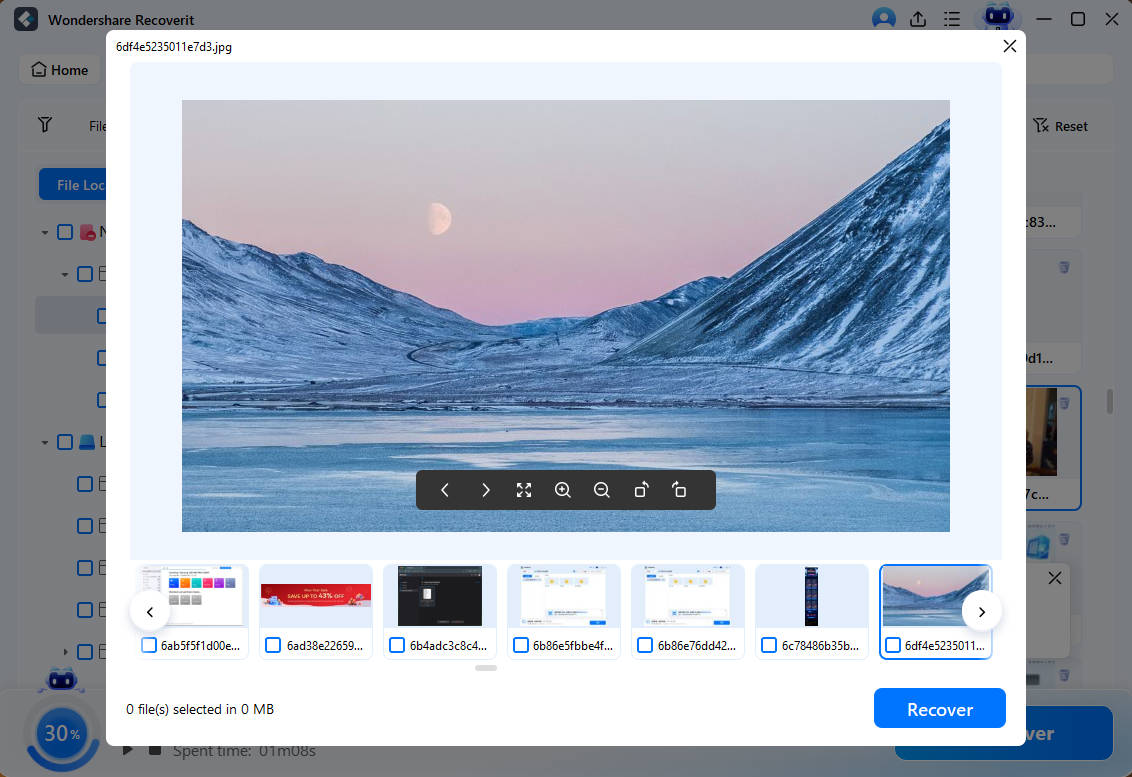

- Um recurso permite que você veja os arquivos encontrados antes de recuperá-los.

- Se você está satisfeito com o que foi encontrado, você pode pausar ou parar a verificação e clicar em Recuperar.

Conclusão

Um vírus chamado CIH causou caos no final da década de 1990, com danos causados de bilhões de dólares perda maciça de dados. O surgimento desse vírus marcou um ponto de virada na conscientização sobre segurança cibernética; o fato é a preocupação se disparou depois que os usuários e as empresas ficaram diante das consequências catastróficas que uma ferramenta destrutiva pode causar. A partir de então, as empresas introduziram políticas de Divulgação Responsável, que significa que os pesquisadores de segurança independentes podem relatar caso descubram um problema de segurança.

Desde então, a ameaça online se tornou constante, sempre ativa, levando ao surgimento de ferramentas de recuperação de dados, como o Wondershare Recoverit, que é capaz de recuperar os seus importantes dados casa você os perca por causa de ataque de vírus.

Perguntas frequentes

-

Como posso notar que existe vírus no meu computador?

Os vários vírus de computador existentes agem de forma diferente, normalmente, os primeiros sintomas são semelhantes em muitas infecções por malware. Por exemplo, tarefas maliciosas podem aparecer no Gerenciador de tarefas do computador.

Reconhecer as tarefas em segundo plano, isso é, o que deve ou não estar no seu computador é vital para identificar os primeiros sinais da presença de vírus. Muitos vírus de computador também enchem as unidades de armazenamento do seu computador com lixo, portanto, é possível notar que o HDD ou SSD está com uma taxa de preenchimento alarmante.

-

Posso remover o vírus do BIOS do computador?

Alguns aplicativos de malware conseguem penetrar no software mais básico do seu computador - BIOS, o que faz com que o vírus de firmware seja ainda mais perigoso e difícil de remover. Por isso, o software antivírus muitas vezes nem os encontra, porque eles só checam o sistema operacional.

Para acabar com eles, você precisará remover as unidades de disco do computador e usar uma ferramenta de flashing do BIOS do site do fabricante da placa-mãe; você pode colocá-la em um CD ou um USB e refrescar o BIOS com uma versão mais estável e recente.

-

De que outros vírus de computador e malware devo estar ciente?

Embora tenhamos mencionado alguns exemplos de programas de computador perigosos, capazes de se espalhar e causar estragos em um sistema, há muitos outros à espreita. Por exemplo, worms como Code Red, Sobig e Storm Worm, bem como ransomwares como Locky, CryptoLocker e WannaCry, merecem ser mencionados.

Porém, independente de qual seja o vírus a enfrentar, a eliminação é mais ou menos a mesma mencionada acima.