Vamos supor que quando você vai logar em seu computador de maneira despretensiosa, você se depara com uma janela desconhecida em tons de vermelho, exibindo um ícone de cadeado e uma mensagem informando que seus arquivos valiosos foram criptografados. O painel possui uma contagem regressiva endereço de uma carteira de Bitcoin para o qual é necessário enviar dinheiro para recuperar seus dados cruciais, além disso.

Infelizmente, muitas pessoas não têm que imaginar, pois isso aconteceu com milhares de usuários globalmente. O ataque de ransomware WannaCry fez com que os dados de inúmeros usuários ficassem como reféns, e neste momento, abordaremos o funcionamento do vírus de computador WannaCry, apresentando maneiras de se proteger contra ele e suas ramificações.

Neste artigo

O que constitui um ataque de ransomware WannaCry?

Mirando computadores com Windows e contaminando mais de 300.000 máquinas em mais de 150 países globalmente, o malware WannaCry causou caos e devastação em apenas três dias desde sua primeira aparição em 2017.

No ano seguinte, ele ressurgiu como uma variante, se propagando para as máquinas da TSMC, contaminando mais de 10.000 computadores e levando a empresa a fechar temporariamente.

Este worm de computador se propagou a uma velocidade alarmante, criptografando dados de milhares de usuários e exigindo Bitcoin como resgate, razão pela qual é chamado de ransomware.

As consequências do ataque de ransomware WannaCry

Maioria das listas dos principais vírus de computador perigosos menciona o ataque de ransomware WannaCry até hoje. Seus efeitos foram devastadores e incluíram o seguinte:

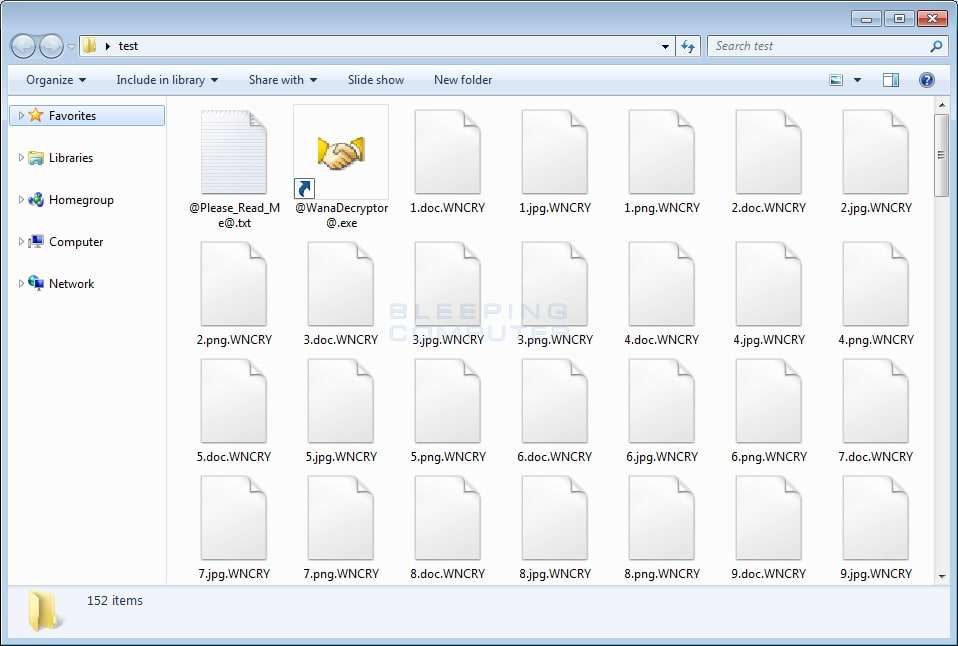

- Encriptação de arquivos e perda de dados - Os usuários eram recebidos por uma tela de aviso em tons de vermelho e branco informando que as fotos, vídeos e documentos estavam criptografados ao se depararem pela primeira vez com o vírus WannaCry. Verificando arquivos aleatórios em seus PCs, os usuários confirmaram que o aviso não era falso e que o ransomware havia criptografado grandes volumes de dados valiosos. Mesmo sem efetuar o pagamento, esses arquivos permaneceriam inacessíveis, mas mesmo o pagamento não garantia evitar uma perda massiva de dados.

- Aumento no resgate em bitcoin - Inicialmente, os responsáveis pelo ataque de ransomware WannaCry exigiam $300 em BTC para descriptografar os arquivos. Entretanto, o valor do resgate foi posteriormente elevado para $600, com a ameaça de que os arquivos seriam deletados permanentemente caso o usuário não efetuasse o pagamento.

- Inúmeras máquinas infectadas - Apesar de ter ficado ativo por apenas três dias em maio de 2017, o ransomware WannaCry se disseminou para quase 300.000 computadores em mais de 150 países. O worm não precisava de entrada do usuário para se ativar ou infectar outros PCs, pois explorava o protocolo SMB (Server Message Block) do Windows em máquinas antigas. Na ocasião, os pesquisadores de segurança consideravam que a exploração estava vinculada a um golpe de phishing, uma tática que muitos vírus ainda empregam até hoje.

Diferentemente de alguns de seus antecessores, o vírus WannaCry, como ransomware, não resultou em tantos danos, pois não podia danificar o hardware do computador. Ao invés disso, sua ênfase estava em causar tumulto e solicitar resgate por arquivos pessoais que foram corrompidos. Isso também indica que é mais fácil proteger sua máquina contra esse tipo de ameaça.

Como se defender do vírus WannaCry?

Graças à sua natureza e ao método que utiliza para atacar sistemas vulneráveis, a proteção contra o WannaCry é relativamente descomplicada. Aqui está uma lista de formas de se prevenir contra uma invasão de ransomware, como o WannaCry, e worms semelhantes, sem mais delongas.

🚀 Faça atualizações em suas ferramentas e sistema operacional

Como a Microsoft lançou uma correção de segurança um mês antes da invasão em massa do WannaCry, ela poderia ter sido evitada se as organizações tivessem mantido seus sistemas Windows atualizados. Isso também vale para máquinas Linux e macOS, já que worms como o WannaCry podem ser adaptados para atacar esses sistemas também.

Assim, manter a versão mais recente do sistema operacional e dos aplicativos que você utiliza diariamente é essencial para se proteger contra worms como o WannaCry e outras formas de malware. É altamente aconselhável manter suas aplicações atualizadas semanal ou mensalmente. Além disso, os sistemas operacionais de hoje podem ser configurados para atualizações automáticas, e é importante ativar essa função sem demora.

⭐ Defina as configurações do seu firewall

O ransomware WannaCry causou tumulto generalizado alguns anos atrás, pois a maioria dos usuários do Windows não está familiarizada com firewalls e nunca personalizou essas configurações. Manualmente, é possível ajustar as configurações do seu firewall para reforçar a segurança da sua rede.

Apesar de já existirem políticas pré-definidas, dependendo se você está em uma rede pública ou privada, você ainda tem a opção de adicionar regras de segurança extras para controlar o acesso e impedir possíveis ataques cibernéticos.

Ao configurar zonas de firewall, uma estrutura de endereços IP explícita, nomes de domínio, listas de controle de acesso, logs e regras, e realizando testes periódicos no seu firewall, você pode levar a segurança da sua rede a um nível superior.

🤖 Recorra a programas antivírus e anti-malware

Um recurso adicional eficaz na proteção contra ransomware e outras ameaças digitais é o software antivírus. Esses programas proporcionam proteção em tempo real e impedem a execução de arquivos suspeitos. Mesmo se você acidentalmente baixar algo que não deveria, as ferramentas anti-malware podem isolar esses programas maliciosos antes que tenham a chance de causar estragos.

Contudo, é igualmente importante manter seus aplicativos antivírus atualizados. Sempre que um desses programas encontra um arquivo suspeito, ele o compara com vírus, malwares, cavalos de Troia e worms conhecidos em seu banco de dados. Se os bancos de dados do seu sistema estiverem desatualizados, isso significa que um novo programa malicioso pode passar pelas defesas do antivírus, tornando as atualizações regulares cruciais.

👍 Cultive hábitos de segurança

Mesmo nos dias de hoje, vírus e malwares se espalham facilmente pela internet devido aos hábitos não seguros de navegação dos usuários. Por exemplo, muitos internautas ainda clicam em nomes de imagens sem ler ou abrem e-mails de remetentes suspeitos sem hesitar. Esses hábitos podem facilmente levar a uma infecção do computador, causando estragos não apenas no sistema, mas em toda a rede.

Conhecer hábitos seguros de navegação e aplicá-los em sua rotina online diária é crucial para garantir sua segurança online.

Para começar, é importante verificar os nomes das imagens antes de clicar nelas. Se um nome de imagem na internet estiver mesmo que uma letra diferente, isso deve ser motivo de preocupação e evitado. Ao mesmo tempo, é essencial verificar cuidadosamente o endereço de e-mail do remetente antes de clicar em qualquer coisa no e-mail ou baixar seu conteúdo.

🔧 Implemente uma estratégia de gerenciamento de senhas

Muitos usuários online optam por criar uma única senha relativamente forte e utilizá-la para todas as páginas de mídia social e sites em que possuem uma conta. Contudo, essas medidas ainda são insuficientes para garantir sua segurança ou a segurança dos seus dados.

Uma opção é utilizar um aplicativo gerenciador de senhas confiável em conjunto com senhas robustas, longas, complexas e alfanuméricas para cada uma das suas contas. Isso significa que você só precisará lembrar da senha para o aplicativo gerenciador de senhas, o que pode aumentar consideravelmente a segurança das suas contas online.

Além disso, estratégias seguras de gerenciamento de senhas envolvem o uso de autenticação em duas etapas, dispositivos móveis seguros, criptografia robusta e manter sua senha em segredo para não vazar para outras pessoas. Essa combinação é insuperável quando se trata de proteção contra invasões.

💻 Faça backup de suas informações

Recomenda-se fortemente que você faça backups dos seus arquivos mais importantes. Afinal de contas, o software do computador pode ser reinstalado, mas os dados frequentemente não podem ser substituídos.

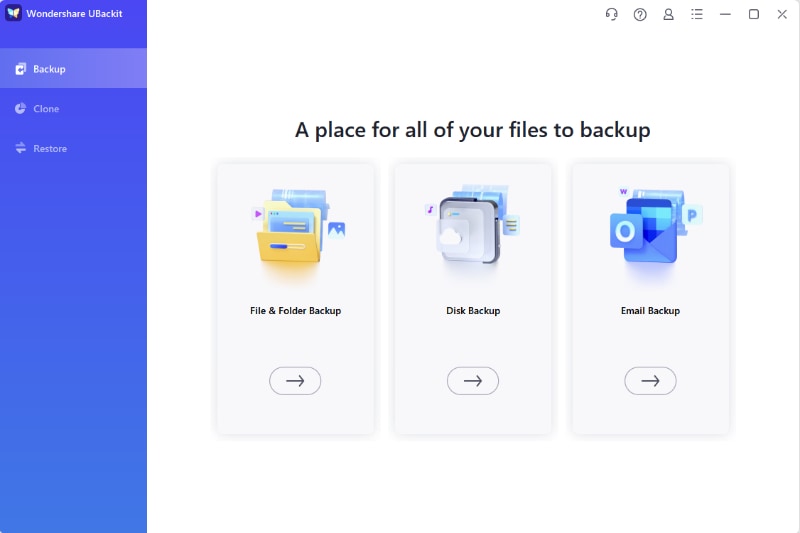

Existem inúmeras aplicações dedicadas de backup de dados que podem auxiliar nessa tarefa. O Wondershare UBackit é um excelente exemplo de um desses aplicativos, e utilizar este app de backup é extremamente simples. Preparamos um guia passo a passo para você:

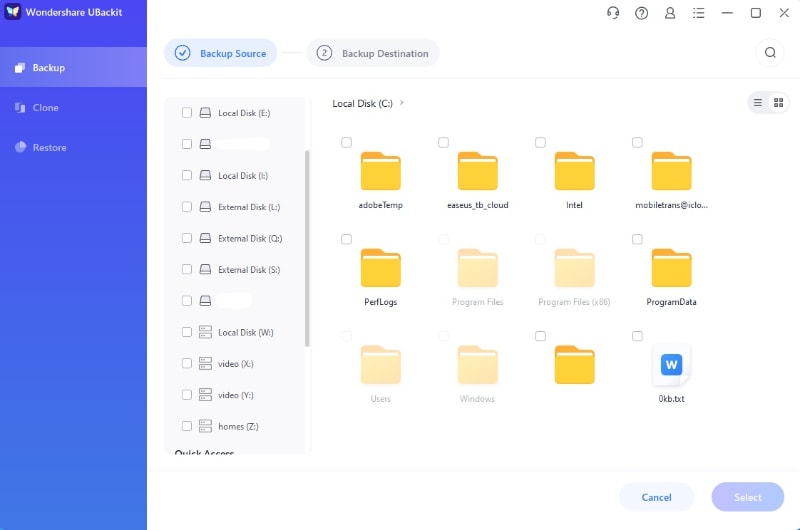

- Inicie o aplicativo UBackit e clique em Backup no lado esquerdo da tela do aplicativo.

- Opte pela opção Backup de arquivos e pastas e selecione seus arquivos vitais.

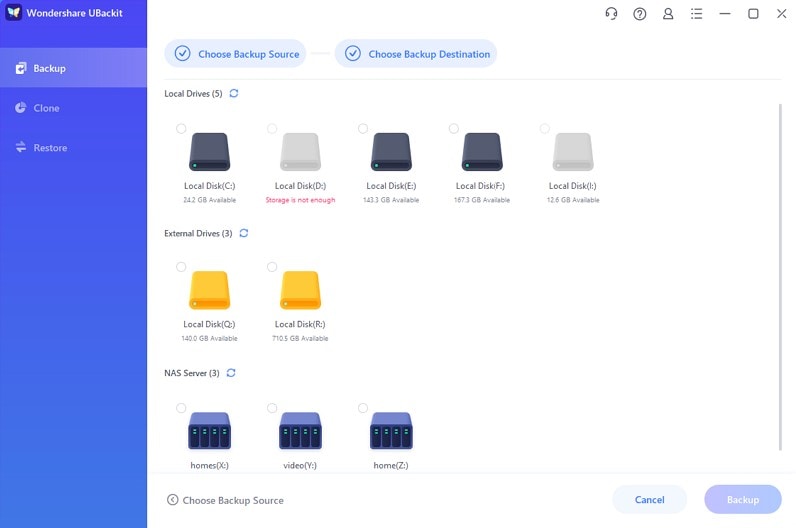

- Selecione um disco local, externo ou um servidor NAS como destino do backup e clique em Backup.

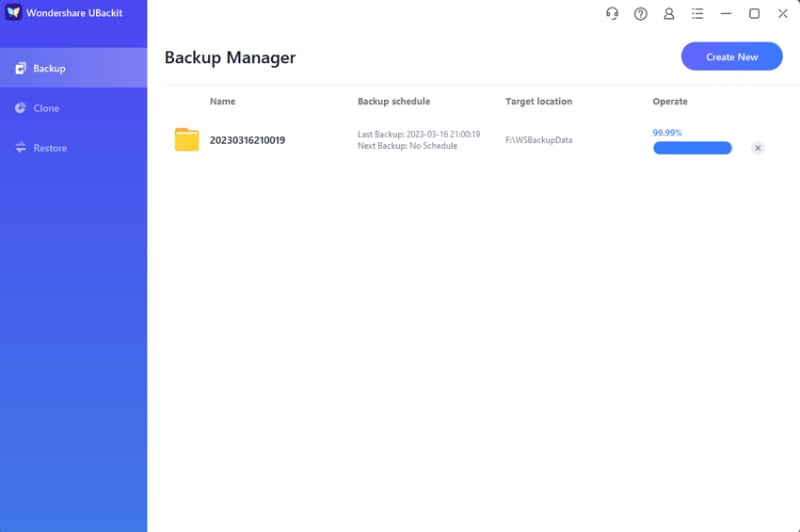

- Aguarde alguns minutos para que o aplicativo faça o backup dos seus dados vitais, os quais você poderá acompanhar pela interface do Gerenciador de backup.

O UBackit oferece diversas características, como backups programados, pré-visualizações e criptografia. A título de exemplo, ao configurar um backup agendado, você pode realizar as etapas uma vez, e o aplicativo salvará automaticamente seus arquivos diariamente, semanalmente ou mensalmente, conforme a opção escolhida.

Recuperando dados depois de um ataque de WannaCry

A situação pode parecer desanimadora se já for tarde para começar a adotar hábitos seguros de navegação ou implementar medidas de segurança para se proteger contra ransomware, e você já foi exposto a ransomware. Contudo, ainda existem maneiras de recuperar seus dados logo após o ataque de ransomware WannaCry ou outros programas maliciosos semelhantes.

📌 Execute o plano de resposta a incidentes

Devido às inúmeras ameaças online que constantemente colocam diversas operações em risco, muitas empresas possuem um plano de resposta a incidentes para interromper a disseminação de uma infecção de computador e evitar causar danos ainda mais consideráveis.

Embora a maioria dos planos de resposta a incidentes sejam baseados nos seguintes passos: notificar a equipe de segurança, compartilhar informações o mais rapidamente possível e reportar o incidente à divisão de cibercrimes do país, é necessário seguir o plano específico da sua empresa para evitar complicações.

📌 Separe dispositivos e identificar a incidência

Vermes de computador, como o ataque de ransomware WannaCry, são conhecidos por explorar protocolos de rede para se propagar e causar caos. Assim, se você notar algo semelhante à imagem incluída, é essencial agir imediatamente para impedir que a infecção se alastre.

Essas medidas preventivas geralmente incluem desconectar o dispositivo infectado da rede e, em seguida, investigar o tipo de infecção no dispositivo.

📌 Use uma ferramenta para recuperar dados

Como malwares e vírus são frequentemente os culpados por problemas de corrupção de dados, a única solução nessas situações são as ferramentas de recuperação de dados. Felizmente, muitas dessas ferramentas estão disponíveis online e se tornaram excepcionalmente eficazes no que fazem.

Wondershare Recoverit é um exemplo primordial de uma ferramenta desse tipo, sendo de grande auxílio em incidentes de ataques de malware, infecções por vírus e situações de corrupção de dados.Além disso, recuperar seus dados após um incidente desse tipo usando essa ferramenta é incrivelmente simples, mas também fornecemos um guia detalhado passo a passo:

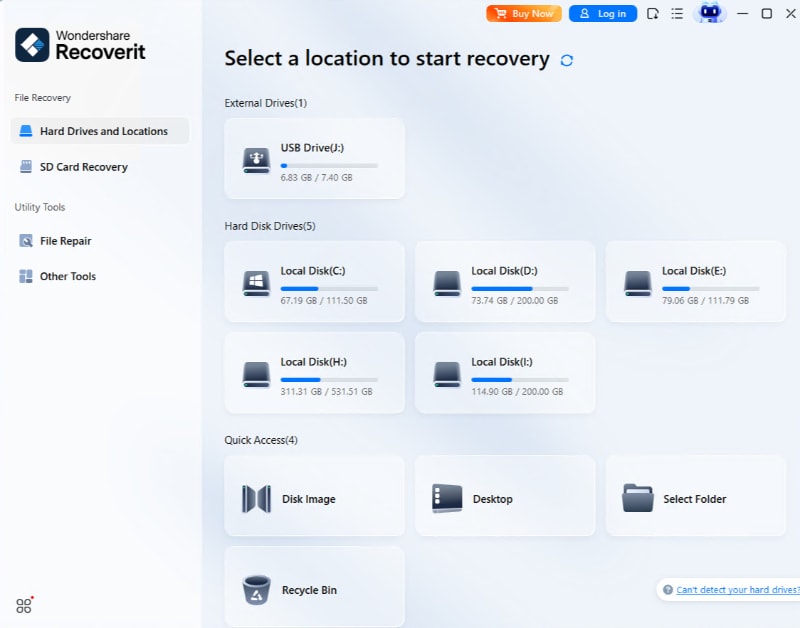

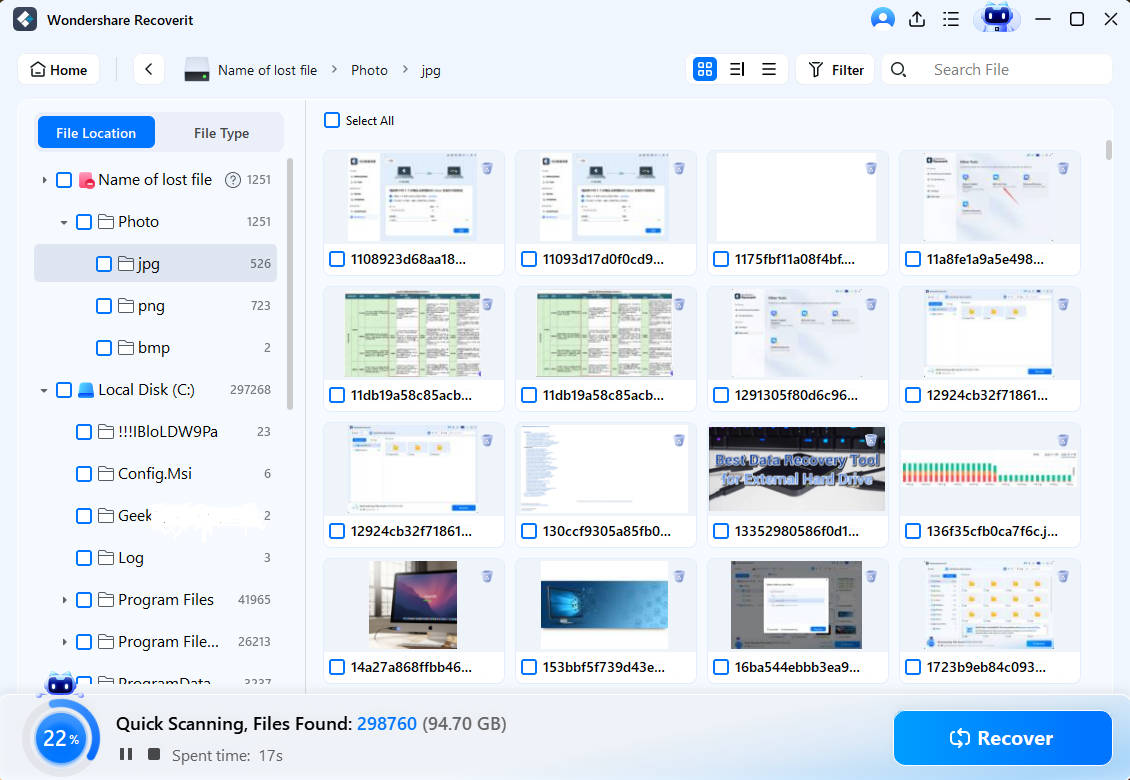

- Inicie o Wondershare Recoverit e selecione Discos rígidos e locais.

- Escolha o HD infectado. Se a infecção já se espalhou, é recomendável executar o aplicativo em outros discos rígidos também.

- O Recoverit inicia automaticamente uma verificação completa.

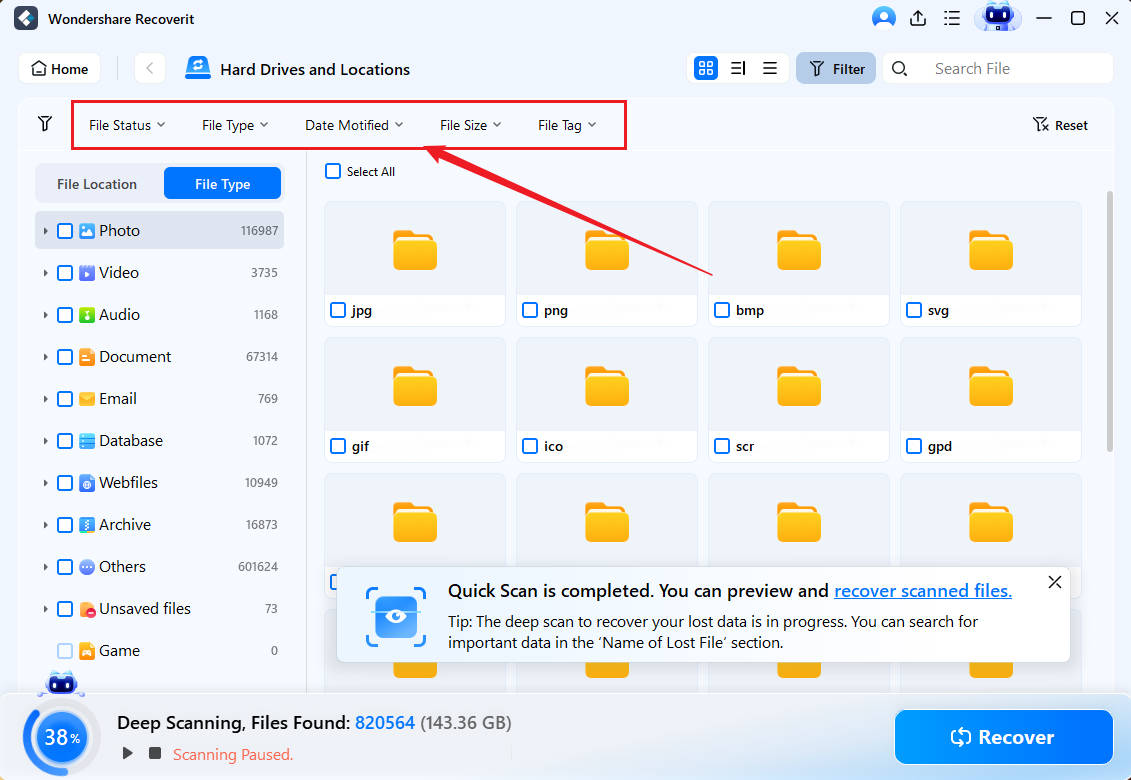

- Os usuários podem incluir filtros de arquivo e palavras-chave para agilizar a verificação e procurar dados específicos.

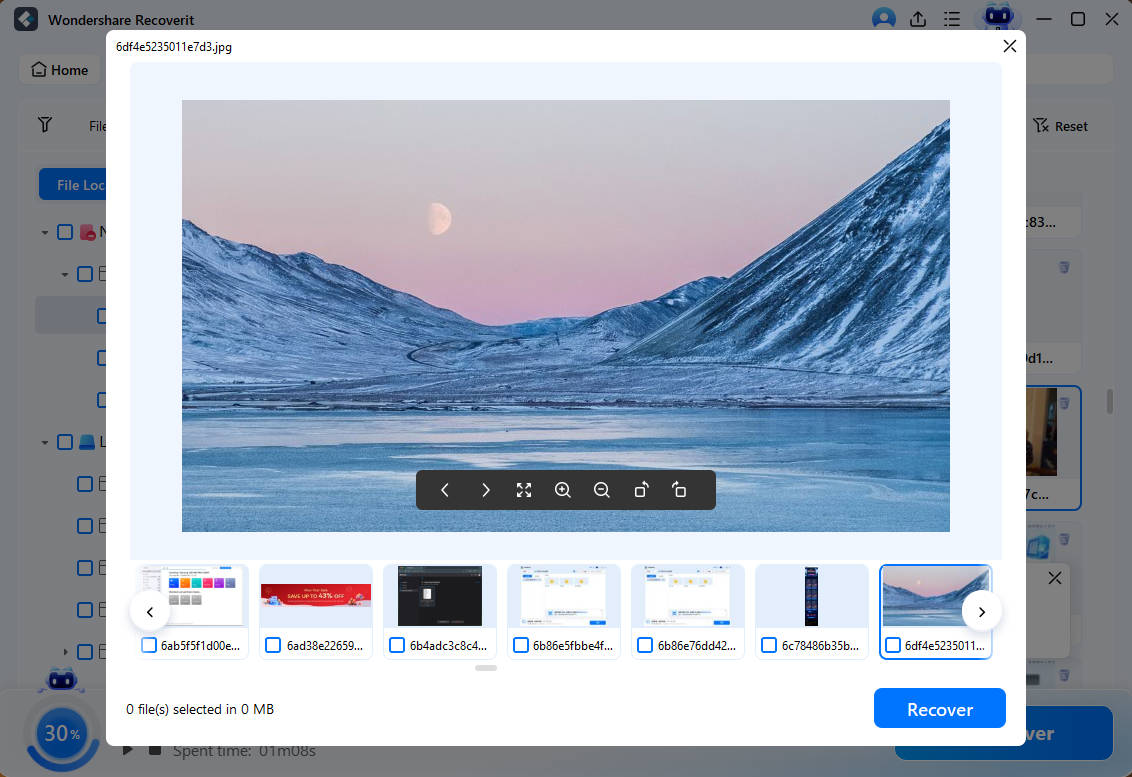

- Ao encontrar arquivos, o Recoverit permite pré-visualizá-los antes de salvá-los.

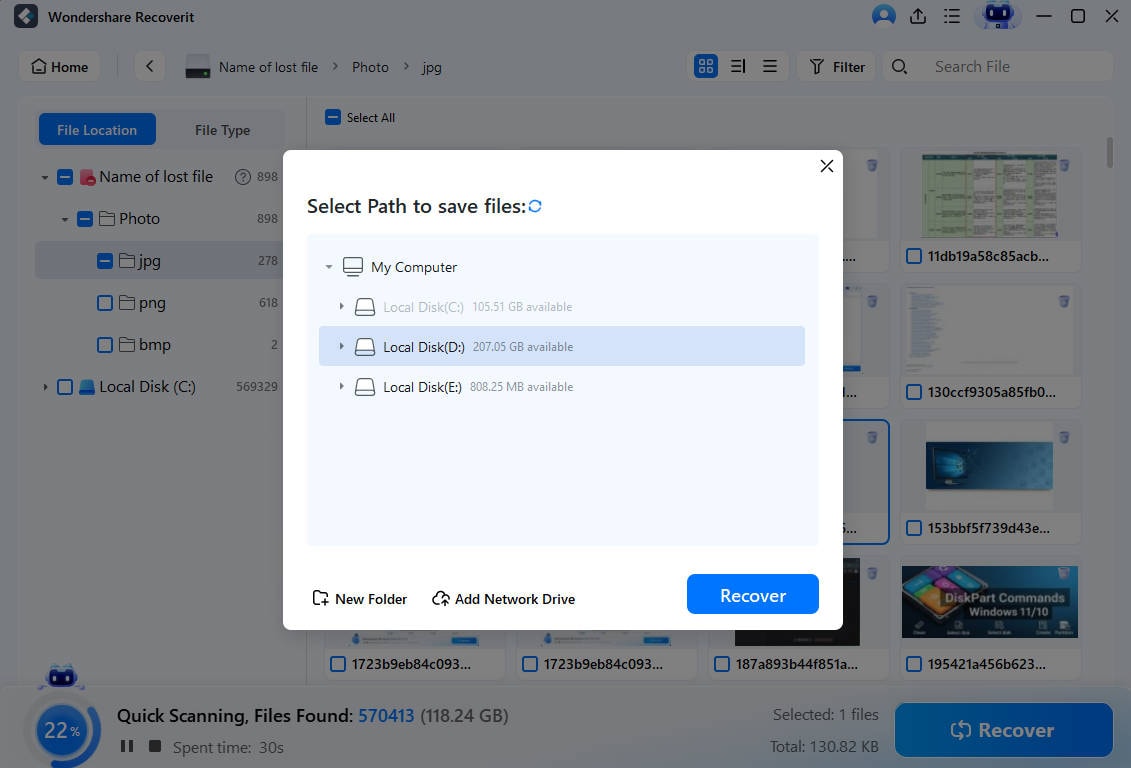

- Os usuários podem pausar ou interromper a verificação a qualquer momento para recuperar os dados descobertos clicando em Recuperar.

Além de enfrentar o ransomware e outras infecções de computador com eficácia, o Recoverit brilha em diversas circunstâncias que levam à perda de dados. Se você inadvertidamente excluiu arquivos, experimentou uma falha do sistema, perdeu dados devido a transferências fracassadas ou soltou um disco externo, o Recoverit está pronto para auxiliá-lo a recuperar seus preciosos arquivos.

Conclusão

Em 2017, o ataque de ransomware WannaCry provocou bilhões de dólares em prejuízos e contaminou mais de 250.000 máquinas durante o curto período de três dias em que esteve ativo. Sistemas Windows desatualizados eram o alvo principal, com o ransomware explorando a porta SMB e se propagando para outros dispositivos na rede. Uma vez comprometidos, os dados dos usuários eram criptografados pelo ransomware, que solicitava um resgate de $300 ou $600 em Bitcoin.

Apesar de amedrontador e frustrante, o ransomware foi prontamente neutralizado por meio de um aplicativo de desativação remota, evidenciando que é possível superar tais ameaças. Além disso, ao implementar algumas medidas de segurança, efetuando backups de dados com o UBackit e aprimorando os hábitos de navegação, os usuários da internet podem resguardar integralmente seus dados contra tal ameaça e outras semelhantes.

Contudo, se você já estiver infectado com ransomware, os passos para conter seus efeitos e impedir sua disseminação são um pouco distintas. É preciso seguir o plano de resposta a incidentes da sua empresa, isolar o dispositivo infectado e utilizar uma ferramenta de recuperação de dados como o Wondershare Recoverit para lidar com arquivos corrompidos e infectados.

Perguntas frequentes

-

As ferramentas gratuitas de antivírus e anti-malware podem impedir ransomware?

Com certeza! Apesar de não oferecerem recursos de segurança de ponta presentes na versão paga da ferramenta, a maioria das ferramentas antivírus gratuitas é totalmente capaz de lidar com vírus, malware, cavalos de Troia, worms e ransomware. Entretanto, é essencial manter essas defesas atualizadas e seguir outros hábitos seguros. -

A quais sistemas operacionais o ransomware WannaCry é mais susceptível de causar danos?

Na época da primeira aparição do vírus WannaCry, a maioria dos computadores estava usando o sistema operacional Windows 7 da Microsoft. Estudos adicionais confirmaram que mesmo que o ransomware pudesse infectar sistemas mais antigos, como o Windows XP, os computadores com esse sistema operacional antigo travariam antes que a criptografia fosse concluída. Especialistas em segurança também constataram que todas as máquinas afetadas falharam em instalar a última atualização de segurança da Microsoft de maio de 2017. -

É recomendável pagar aos atacantes se meus dados forem criptografados por ransomware?

Não. Efetuar o pagamento do resgate não assegura que o atacante irá descriptografar seus arquivos, e eles sempre podem exigir mais dinheiro. Alternativamente, você pode experimentar várias ferramentas de descriptografia que podem funcionar se você ainda não tiver reiniciado o computador. Claro, remover o ransomware, reinstalar o sistema operacional e usar um backup também são alternativas viáveis.